勒索软件攻击了一家德国医院,并导致患者死亡

9月10日,德国杜塞尔多夫大学医院遭到网络攻击,系统崩溃,一名患者因此错过治疗时间,最后死亡。该医院遭受的是勒索软件攻击,通过医院使用的商业软件漏洞,病毒感染了其网络上的30台服务器。被攻击后,该医院的系统逐渐奔溃,医院的手术系统瘫痪,紧急手术也被推迟。由于IT系统中断,医院无法进行计划和门诊治疗以及急诊护理,那些急诊患者需要被转移到更远的医院接受治疗。一名急救病人被迫送往32公里外的另一家医院,因此错过了最佳抢救时间,最后不幸死亡。由于造成患者死亡,德国检察官认为这是过失杀人罪,正在对这次攻击活动进行调查。

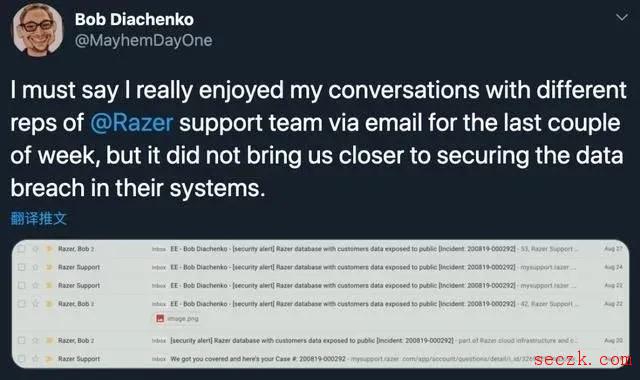

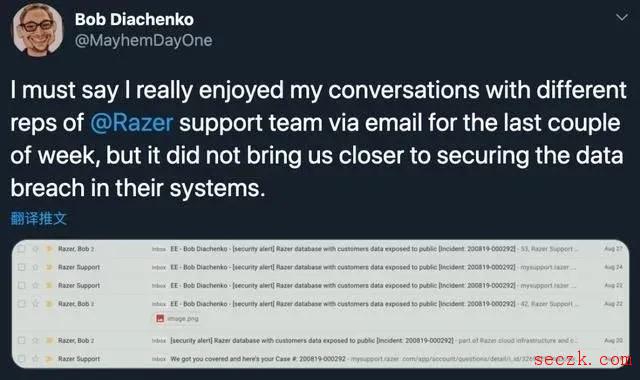

雷蛇发生大规模数据库泄露事件,预计影响用户超过10万

国外一名安全专家 Volodymyr“ Bob” Diachenko上月发现,知名游戏硬件制造商雷蛇由于错误配置了云服务器,导致大量用户的个人信息被泄露。泄露内容包含了客户的姓名、电话、邮件、送货信息、内部 ID 以及送货地址。在 8 月 18 日,Bob 发现储存在 Elasticsearch 云集群的日志块(log chunk)被错误配置为公开访问状态,这就意味着大量用户信息能够通过搜索引擎直接查看。Bob 表示:当前并不清楚这会造成多大范围的影响,但根据当前泄露的邮件情况来看,可能在 10 万人左右。目前暂不清楚这个问题影响范围有多大,不过由于国内官网并没有商城系统,所以国内用户面临的最主要还是邮件泄露问题。如果有在雷蛇官网注册账号的用户,近期还是多多注意自己的邮件,防止被非官方邮件欺诈。

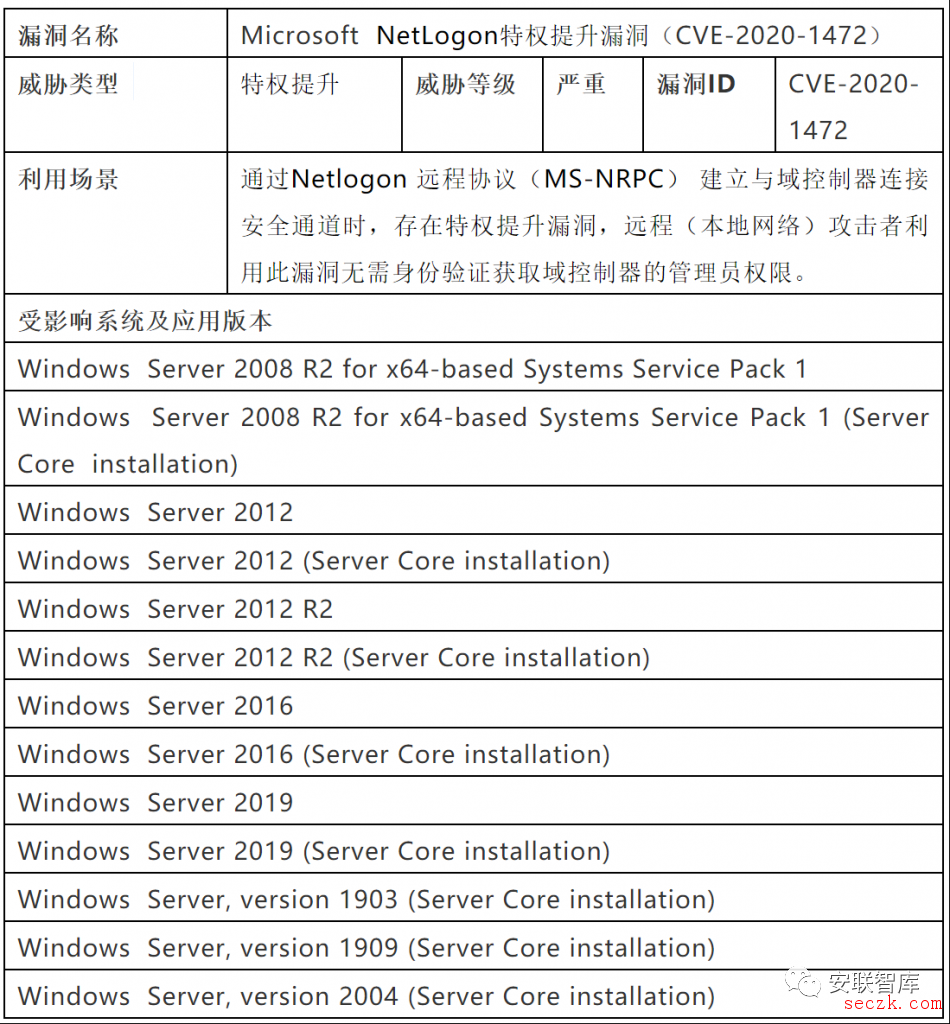

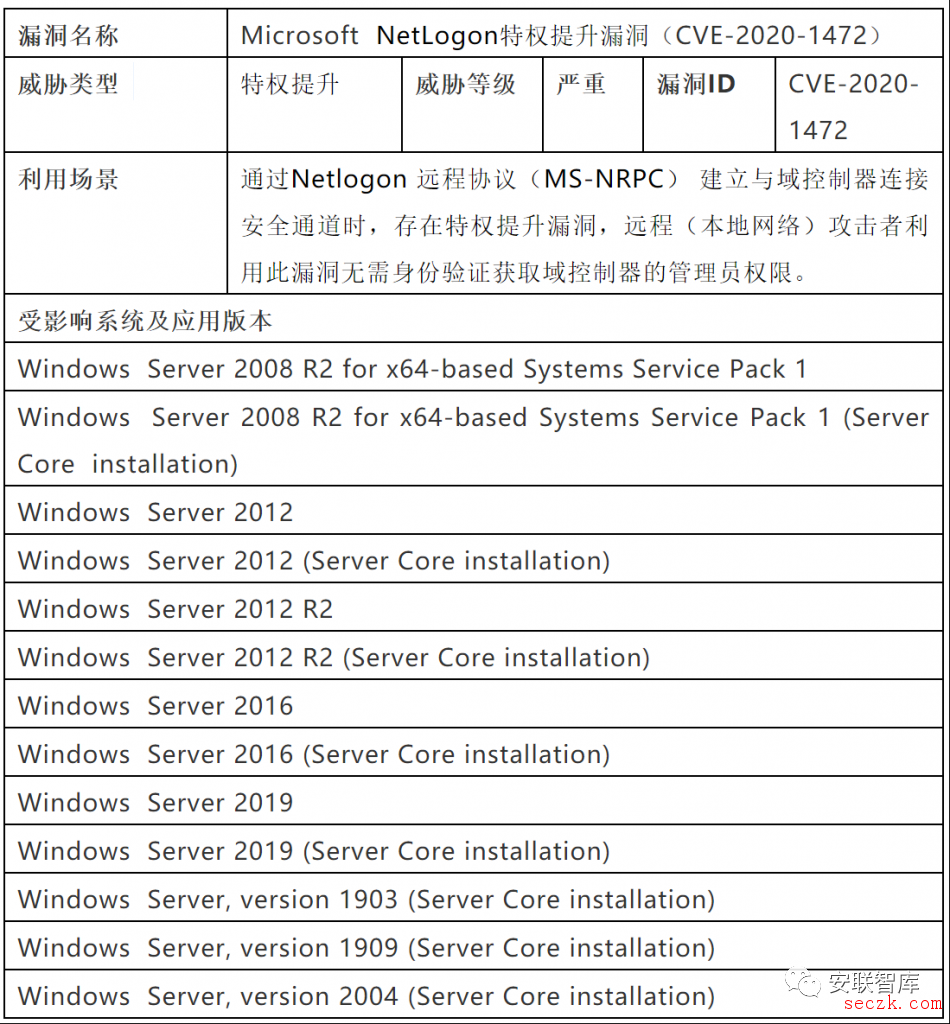

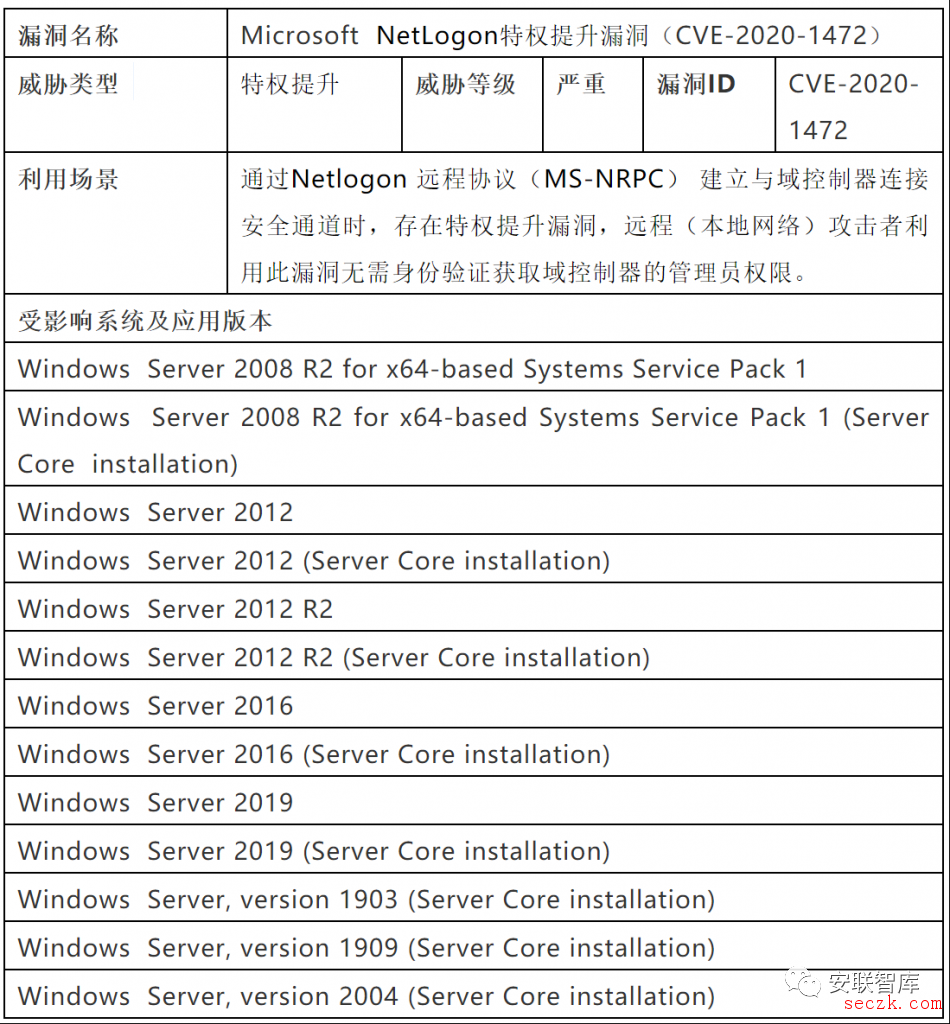

三秒提权:微软Windows“满级漏洞”被利用

近日,安全公司Secura针对一个刚修补不久的Windows漏洞(CVE-2020-1472)开发了一个概念验证利用程序——Zerologon,可以“三秒内”接管企业内网的司令部——Active Directory域控制器,“呵护”所有联网计算机。CVE-2020-1472是Netlogon远程协议(MS-NRPC)中的一个特权提升漏洞,被微软评定为危险级别最高的“高危漏洞”,CVSS(常见漏洞评分系统)评分为满分10分。虽然微软8月11日为CVE-2020-1472发布了补丁程序,但这并非麻烦的终结,而是开始。Secura的研究人员在本周一发布了该漏洞的详细技术信息仅几个小时后,一些PoC漏洞利用/工具就已在GitHub上发布,这对那些尚未修补该漏洞的企业来说,构成极大威胁,可以使用Secura研究人员发布的这个Python脚本(https://github.com/SecuraBV/CVE-2020-1472),检查域控制器是否易受攻击。该漏洞使攻击者可以操纵Netlogon的身份验证过程,进行以下操作:可模拟网络上任何计算机的身份通过域控制器的身份验证更改域控制器的Active Directory上的计算机密码(所有加入域的计算机的数据库及其密码)

日本新政:网暴施暴者个人信息可公开

日本近日出台了应对网络暴力的一揽子对策,其中最重要的一项就是首次明确规定,网暴施暴者的手机号码等个人信息可以合法公开,网络平台也有义务在必要时提供上述信息。其中,这些对策中首次明确规定,网暴施暴者的手机号码等个人信息可以合法公开,网络平台运营方也有义务在必要时提供汇报上述信息。那些施暴者将可能处在“公开审判”之下,一旦触犯而被曝出“个人信息”后,可能身边的朋友、同事、亲戚都会认清这个施暴者在网络上丑恶的面孔,将“见光死”。这让人想起了德阳安医生自杀的事件,安医生和她丈夫在游泳,一个13岁小孩在泳池里摸了他的屁股,被他的丈夫发现后,他丈夫将小男孩的头按水里、又打了巴掌以示警告,后来小男孩的家人带人更衣室里殴打安医生,对安医生打了、骂了,得到安医生的道歉还不够,还要邀请网络大V在网上带节奏网暴安医生,并公开安医生及丈夫的隐私信息。安医生及家人被一些不明真相的网络群众辱骂、侵扰,各种语言伤害,安医生受到了极大的心理创伤,最终不堪重负选择“以死谢罪”,他临死前发给调解他案子的民警的短信是“对不起,是我做错了,我对整件事负责,一条命顶一个心理创伤应该够了吗?”那位在网上爆料安医生的事件及个人隐私信息的大V,难道不该为此承担责任吗?他们甚至都不搞清楚事件的真实性,就收钱在网上带节奏,迷惑网友,对安医生进行网络暴力,这种人不该为自己的行为负责吗?难道不该为人家的死负责吗?日本这项法规非常好,非常适应那些网暴施暴者,日本有6成以上的网暴行为发生在匿名网站上,一旦这些人要承担公开个人信息的风险,就会对他们形成较大的震慑力。