泄露用户信息长达一年半,丰田被服务商坑惨了

全球知名汽车制造公司丰田(TOYOTA)遭遇了严重的用户信息泄露事件。安全研究人员发现,黑客通过攻击丰田意大利数字营销自动化和分析软件服务提供商 Salesforce Marketing Cloud,从而获得了海量的用户数据,且至今为止数据泄露已有一年半之久。此外,丰田意大利还泄露了软件公司 Mapbox 的应用程序编程接口 (API) 令牌,导致敏感数据泄露范围增大。攻击者可能会借此获取丰田意大

三千万条数据,娱乐巨头泄露用户信息

根据Cybernews的研究,娱乐业巨头Lionsgate公司泄露了用户的IP地址和他们在其电影流媒体平台上观看的内容的信息。在调查过程中,研究人员发现,视频流平台Lionsgate Play通过一个开放的ElasticSearch实例泄露了用户数据。Cybernews研究团队发现了一个未受保护的20GB的服务器日志,其中包含近3000万个条目,其中最早的是2022年5月。这些日志暴露了用户的IP

勒索软件团伙扬言泄露SpaceX设计图纸

近日,勒索软件组织LockBit给埃隆·马斯克(Elon Musk)发送了一条信息:打钱,或者眼睁睁看着SpaceX的机密信息在暗网上被卖掉。根据网络安全分析师Dominic Alvieri本周三发布的推文,LockBit勒索软件组织威胁要发布被盗的SpaceX设计图纸,除非埃隆马斯克在3月20日前支付“保密费”。LockBit在勒索通知中写道:“埃隆马斯克,我们将把图纸出售给其他制造商,帮他们更

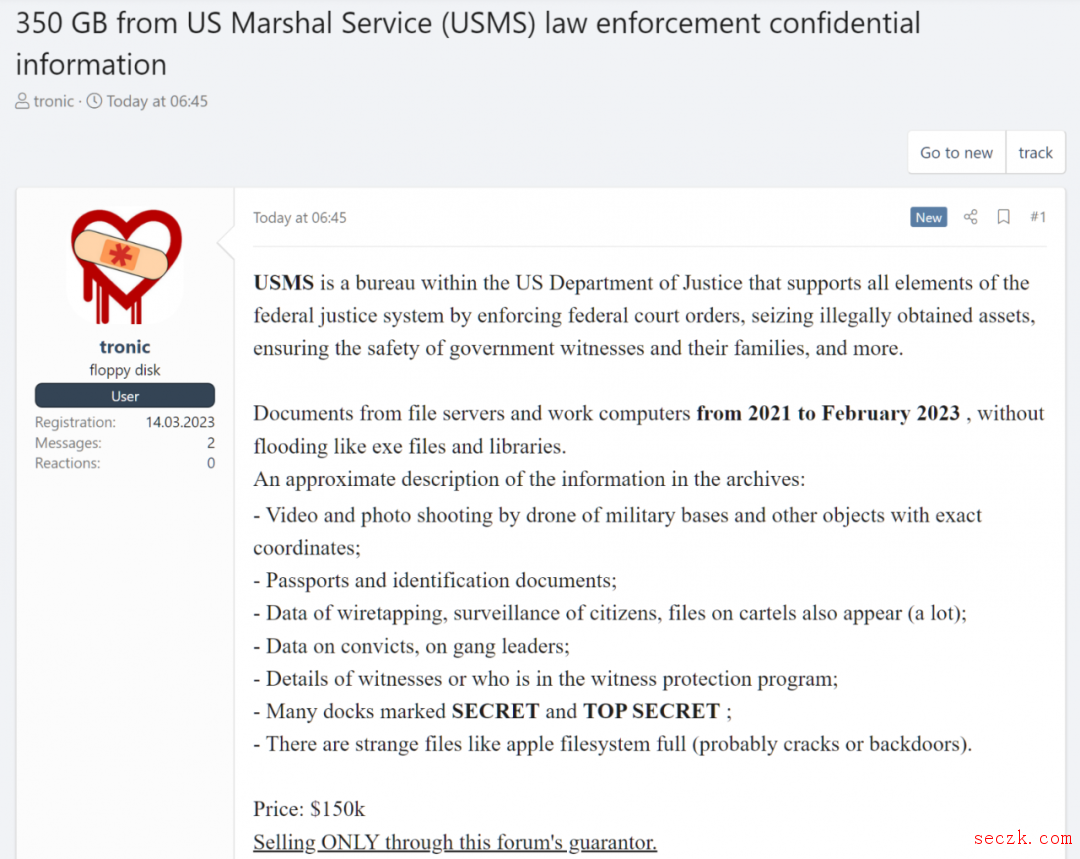

军事基地航拍照片泄露,美国法警局数百GB敏感数据遭黑客售卖

据外媒报道,一名黑客正在一个俄语论坛上出售据称是从美国法警局(USMS)服务器中窃取的350 GB数据。USMS是美国司法部下属的一个机构,通过执行联邦法院命令、确保证人及其家人的安全、查封非法所获资产等职责为联邦司法系统提供支持。卖家在帖子中将该数据库标价15万美元,据称包含美国法警局文件服务器和工作电脑上从2021年到2023年2月的文件。这些文件包括具有精确坐标的军事基地和其他敏感区域的航拍

FBI:勒索软件去年入侵了860个关键基础设施

近日,FBI(美国联邦调查局)在其2022年互联网犯罪报告中透露,勒索软件团伙2022年入侵了至少860个关键基础设施网络,与2021年(649个)相比大幅增长。由于FBI的报告仅统计了向互联网犯罪投诉中心(IC3)报告的攻击,实际发生的攻击数量可能更高。报告显示,在16个关键基础设施行业中,14个行业至少有1个实体在2022年遭受勒索软件攻击。勒索软件受害者在2022年全年总共提交了2385起投

NBA已承认!敏感数据泄露,警告球迷安全风险

据bleeping computer 消息,美国国家篮球协会(NBA)公开承认,其在第三方提供商的部分球迷敏感数据已被泄露,提醒广大球迷防范可能发生的网络钓鱼攻击或诈骗。NBA是一家全球体育和媒体组织,管理着五个职业体育联盟,包括NBA、WNBA、篮球非洲联盟、NBA G联盟和NBA 2K联盟。众所周知,NBA在全球有着极为广泛的影响力,其节目和比赛在215个国家/地区,以50 多种语言进行直播/

国家数据局成立,数据要素迎来历史性时刻

数据要素市场迎来巨大变动。3月10日,国家数据局成立,正从顶层设计层面推动数据要素市场的完善和提速。国内的数据流通和要素市场曾被一些业内人士视作“黑暗丛林”。由于在数据确权、价值挖掘和分配、跨产业链治理、数据交易等诸多层面缺乏规范,数据要素市场的发展并不健全,距离爆发仍有不短距离。不过,数据晋升为第五种生产要素后,改变正在加速发生。尤其是最近国家数据局的成立,被业内人士认为是从顶层设计层面做了部署

重磅!空客德国工厂至少部分停产:因物流供应商被黑

3月14日消息,德国当地IT博主Günter Born爆料称,在3月8日,空中客车位于德国诺登哈姆的工厂似乎已停止生产(至少部分停止生产)。原因似乎是物流服务供应商(知情人士称其为“LTS”)遭受网络攻击,系统可能已被勒索软件影响。如果没有LTS的系统支持,长期来看,空客工厂恐怕将无法正常生产。但目前还没有得到LTS的任何确认,仅由部分消息来源和空客公司对攻击消息做出了证实。物流供应商疑遭勒索攻击

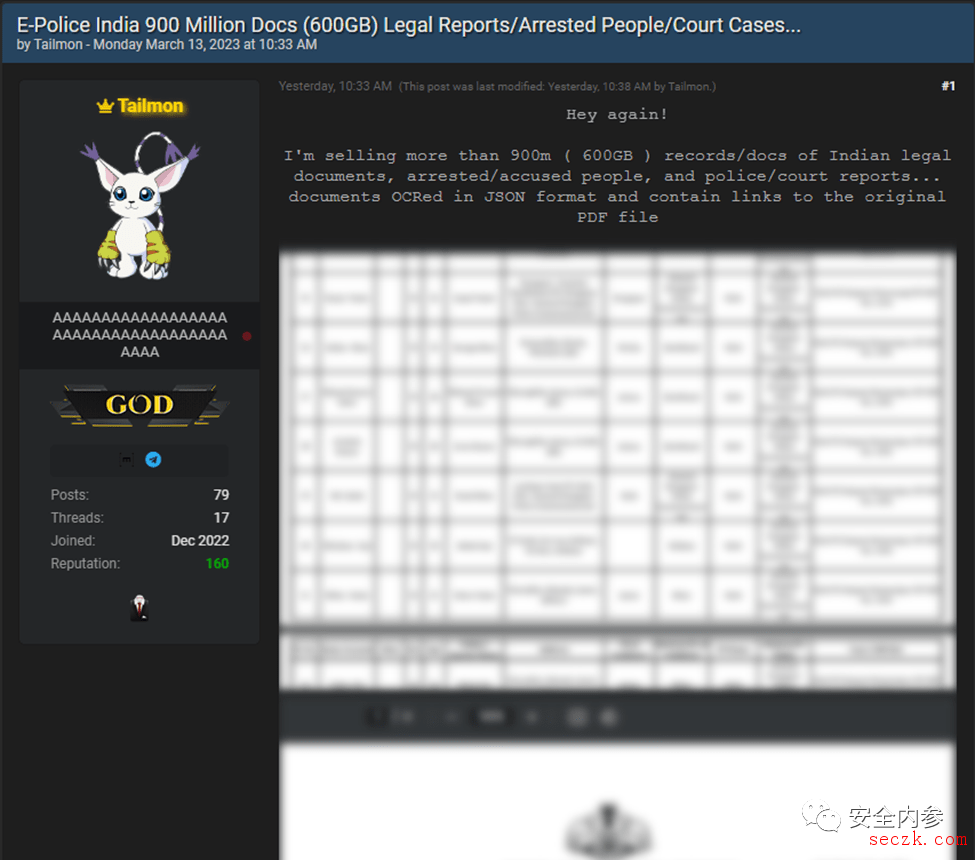

9亿条印度警方业务机密数据疑似在暗网销售

3月15日消息,一位数据泄露论坛的用户声称,可以访问一个包含超9亿条印度法律记录和文件的数据库,其中包括印度警方记录、报告、法庭案件,以及被告与被捕人员的详细信息。该用户正在兜售这批数据,据称数据内容为JSON格式,附有指向原始PDF文件的链接。文件总大小约为600 GB,泄露数据的庞大规模可见一斑。不过,这些数据的来源尚未确定,这也引发了人们对于数据合法性和泄露原因的担忧。此外,出售此类敏感信息

美国国会山最严重安全事件?两院议员及家人身份数据全泄露,已在暗网兜售

3月10日消息,据美国众议院领导人向全体成员发出的通报函和参议院最高安全官员公布的备忘录,国会议员及华盛顿特区居民使用的在线健康保险市场D.C. Health Link遭到黑客攻击,导致数千名立法者、其配偶、家属和雇员的个人身份信息面临泄露风险。国会警察局和FBI已经向加利福尼亚州共和党人、众议院议长凯文·麦卡锡(Kevin McCarthy)、众议员兼少数党领袖哈基姆·杰弗里斯 (Hakeem