新Windows恶意软件——IPStorm通过P2P网络进行传播

网络安全公司Anomali的研究人员详细介绍了这个新发现的恶意软件,但目前还不清楚其控制的僵尸网络活动的确切目标。针对Windows设备的新恶意软件活动采用了一种新颖的黑客技术以控制由此产生的僵尸网络,其背后的黑客组织使用P2P网络来隐藏其通信。IPStorm恶意攻击活动这一网络犯罪分子发起的恶意活动是在今年5月被发现的,被称为IPStorm——InterPlanetary Storm的缩写。其背

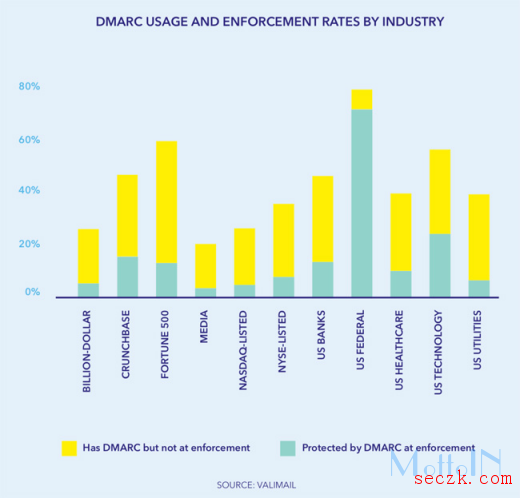

每天34亿封假邮件,这谁受得住

Valimail的一份报告称,全球每天至少有34亿封假邮件被发送出去,而且大多数行业仍然容易受到鱼叉式网络钓鱼和“诈骗”网络攻击的攻击,原因很简单,就是它们没有实施行业标准的认证协议。研究报告还发现,绝大多数可疑电子邮件来源于美国。然而,也不全是坏消息。正在进行的研究还表明,许多行业在打击欺诈方面取得了进展。为了对电子邮件欺诈现象进行全面分析,Valimail使用了来自内部分析的专有数据,这些数据

MuddyWater更新POWERSTATS后门进行多阶段攻击

据信由伊朗政府背景的MuddyWater网络间谍组织最近不断升级和改进其黑客工具,该组织的POWERSTATS后门最近就获得了一次更新。根据2017年网络安全公司Palo Alto Networks的Unit 42报告中所述,MuddyWater通常是在攻击的第一阶段部署基于PowerShell的Windows后门,但这次它们使用的更新POWERSTATS后门则是在感染过程的第二阶段中使用。更新的

硬件安全模块(HSM)漏洞影响银行、云供应商和政府

两位安全研究人员最近发现了可远程利用的漏洞,用于检索存储在特殊计算机组件硬件安全模块(HSM)的敏感数据。硬件安全模块是一种用于保护和管理强认证系统所使用的密钥,使用高级加密技术来存储、操作和处理敏感信息,如数字密钥、密码、PIN和各种其他敏感信息并同时提供相关密码学操作的计算机硬件设备,一般通过扩展卡或外部设备的形式直接连接到电脑或网络服务器,可采用附加计算机卡,可连接网络的路由器设备或USB连

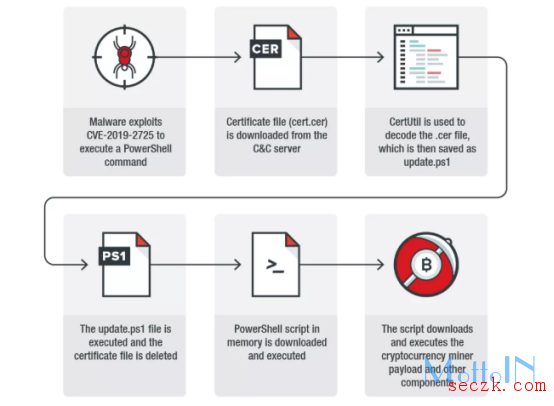

利用Oracle WebLogic漏洞进行的加密攻击活动

据美国网络安全公司趋势科技的研究人员称,Oracle WebLogic中最近修补的CVE-2019-2725漏洞正在被用于加密攻击。WebLogic是美国Oracle公司出品的一个Java EE应用服务器,是一个基于JAVAEE架构的中间件,用于开发、集成、部署和管理大型分布式Web应用、网络应用和数据库应用的Java应用服务器,将Java的动态功能和Java Enterprise标准的安全性引入

RDP服务器的梦魇——GoldBrute僵尸网络

最近的网络攻击活动中,可能要数BlueKeep漏洞的讨论热度最高了。但近日研究人员警告称,新发现的GoldBrute僵尸网络目前对Windows系统构成了不亚于BlueKeep带来的威胁。概览安全研究人员已经发现了一个持续复杂的僵尸网络活动,该活动目前在互联网上暴力攻击了超过150万台可公开访问的Windows RDP(远程桌面协议)服务器。GoldBrute僵尸网络由一个C2(命令和控制)服务器

伪造加密货币交易网站,实为推送恶意软件

恶意软件发行商已经建立了一个伪装成合法CryptoHopper加密货币交易平台的站点,以便分发恶意软件的有效负载,例如信息窃取木马、恶意矿工和剪贴版劫持工具。CryptoHopper是一个加密交易平台,用户可以构建用于在各种市场上自动交易加密货币的模型。新攻击活动在恶意软件研究人员Fumik0_发现的新攻击活动中,威胁行为者创建了一个伪装成CryptoHopper交易平台的虚假站点,在用户访问时将

越南网络威胁崛起

越南经济的快速增长和其他因素正在推动网络犯罪和网络间谍活动的增加。越南很少像朝鲜和伊朗等其他亚洲国家近年来那样,与网络犯罪活动联系在一起。但这种情况可能很快就会改变。根据Intsights的一份新报告,越南的网络犯罪和网络间谍活动呈现出增长的趋势。以越南语为基础的互联网流量和在深网和暗网上的活动正在增加,对设在越南的外国跨国组织(尤其是汽车公司和媒体机构)的攻击也在增加。至少有一个已知的高级持续性

Zebrocy APT组织又现新后门

卡巴斯基实验室的研究人员表示,Zebrocy APT组织不断更新其恶意软件,这使得防御其攻击变得越来越难。Zebrocy,一个俄罗斯高级持续威胁(APT)组织,自少从2015年开始活跃,多次工具政府、军队和外交机构。卡巴斯基实验室的研究人员表示,他们发现该组织正在使用一种新的下载程序,在德国、英国、伊朗、乌克兰和阿富汗等多个国家的组织中部署一个新开发的后门系统。该后门是用Nim编程语言编写的,用于

BlackSquid活动感染Web服务器

一种新发现的针对Web服务器、网络驱动器和可移动驱动器的加密劫持威胁活动正在进行中。攻击者的最终目标是将受损的设备变成门罗币矿工。为了达到此目的,攻击者使用的BlackSquid恶意软件采取了几项技巧提高了感染成功率,并避免被检测。威胁行为者“诡计多端”根据趋势科技的安全研究人员调查发现,威胁行为者表现除了针对不同漏洞的攻击技巧。这些漏洞包括NSA的“永恒之蓝”漏洞;三个针对多个ThinkPHP版