什么是 DNS,为什么它与你有关?根证书又是啥?

关于 DNS 和根证书你需要了解的内容。 -- Anxhelo Lushka 由于最近发生的一些事件,我们(Privacy Today 组织)感到有必要写一篇关于此事的短文。它适用于所有读者,因此它将保持简单 —— 技术细节可能会在稍后的文章发布。 什么是 DNS,为什么它与你有关? DNS 的意思是 域名系统(Domain Na

大数据时代如何保障信息安全

据美联社发布的最新调查显示,谷歌正利用安卓与苹果手机上的许多谷歌服务追踪用户活动,并存储用户位置信息,即使用户关闭位置服务,谷歌仍能获取用户的位置信息。据悉,这已不是谷歌第一次被爆获取用户信息。2017年11月已有人发现谷歌这一行为,当时的谷歌表示将在2017年12月删除数据收集功能。 除谷歌外,还有多家企业曾经发生类似新闻。2017年10月,雅虎承认在以往的黑客入侵事件中,近3

史上最大型DDoS攻击:每秒5亿个数据包

分布式拒绝服务攻击(DDoS)无需占用太多带宽即可产生破坏效果,且很难缓解。 今年初,Imperva应客户要求缓解了一起每秒数据包数量超5亿个的DDoS攻击,可能是按数据包规模计的史上最大型DDoS攻击。 1月10号的攻击是所谓的SYN洪水攻击——攻击者通过发送超出目标计算机处理能力的TCP连接请求令该主机掉线。Imperva称,本次攻击中所用洪水数据包

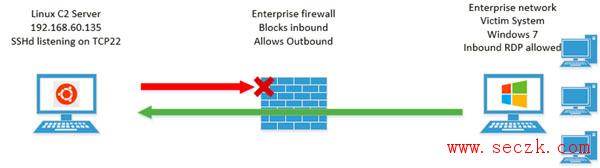

通过RDP隧道绕过网络限制

远程桌面服务是Microsoft Windows的一个组件,各个公司都使用它来为系统管理员、工程师和远程员工提供便利。另一方面,远程桌面服务,特别是远程桌面协议(RDP),在目标系统感染期间为远程威胁行为者提供了同样的便利。 当先进的威胁行为者建立立足点并获得充足的登录凭据时,他们可能会从后门切换到使用直接RDP会话进行远程访问。 当恶意软件从目标机中移除时,入侵变得越来越难以检测。

适用于Windows,Linux和OS X的2018年优秀黑客工具

我们根据行业评论,您的反馈和自己的经验,准备了2018年最佳黑客工具的有用列表。 此列表将告诉您有关用于黑客目的的最佳软件,包括端口扫描程序,Web漏洞扫描程序,密码破解程序,取证工具,流量分析和社交工程工具。 我们编制了这个顶级黑客软件列表及其最佳功能和下载链接。 阅读它们,了解如何使用它们并分享您的评论,以使这个列表更好。 如果您正在寻找用于道德黑客攻击和测试的

突发消息|6.17亿账户信息暗网出售

从16个被黑的网站中盗取的6.17亿在线账户信息在暗网出售,要求比特币支付,总售价约合2万美元。 网站名称 账户数量 换算价值 Dubsmash (1.62亿,1976美元) MyFitnessPal (1.51亿,1040美元) MyHeritage (9200万,1976美元) Share

恶意软件太难懂?这份教程送给你

网络安全发展迅速,每天都有新的威胁和攻击方法出现。高调的网络入侵时有发生,更不用说还有些事件根本没有上报。这些入侵的规模和后果已经超出了技术层面,因此,没有充分网络安全风险意识的非技术人员最可能成为攻击目标。这种情况下,非技术人员进行安全意识培训要分三步走:认识恶意软件、识别恶意软件、对抗恶意软件。 1.认识恶意软件 恶意软件是指新开发或经过修改的、可对

什么是DNS缓存中毒?如何防止DNS缓存中毒攻击

近来,网络上出现互联网漏洞——DNS缓存漏洞,此漏洞直指我们应用中互联网脆弱的安全系统,而安全性差的根源在于设计缺陷。利用该漏洞轻则可以让用户无法打开网页,重则是网络钓鱼和金融诈骗,给受害者造成巨大损失。 DNS缓存中毒也称为DNS欺骗,是一种攻击,旨在查找并利用DNS或域名系统中存在的漏洞,以便将有机流量从合法服务器吸引到虚假服务器上。这种攻击往往被归类为域欺骗攻击(pharm

如何判断您的手机是否被监控了

您的移动设备包含大量个人信息,如果您不幸在使用时安装了一些恶意软件,那么就会导致很多问题。黑客可以通过多种方法控制平板电脑和iPhone、复制数据、窃取凭证和财务信息。安装恶意软件也意味着黑客可以在您使用移动设备时在线监视您所有的活动,那么我们怎么判断手机被监听了呢? 由于移动设备中通常包含大量应用,因此您的移动设备容易遭受黑客

反爬虫”技术及手段探讨

在一大堆技术术语里,最为被普通人所熟知的大概就是“爬虫”了。其实爬虫这个名字就已经特别好地表现出了这项技术的作用——像密密麻麻的虫子一样分布在网络上,爬行至每一个角落获取数据;也一定程度上表达了人们对这项技术的情感倾向——虫子或许无害,但总是不受欢迎的。 爬虫在极大的方便了企业进行数据搜集的同时,也造成了大量IP访问网站侵占带宽资源