未知攻,焉知防-易霖博向你讲述信息安全在攻防对抗中演变着防御体系(四)

★ 五、信息安全防御有必要关注的几点 1、知己知彼,百战不殆,梳理清楚自己的资产 随着业务的发展,特别是云计算平台及移动互联网时代的到来,线上发布流程不断变化,业务在未经过充分测试的情况下灰度发布。如不掌握详尽的资产信息,一是发生问题无法快速应对定位,盲人摸象;二是外部风险情报到来后无法精准处置,胡子眉毛一把抓,造成精力分散和过度应对。 实际情况中,至少应

未知攻,焉知防-易霖博向你讲述信息安全在攻防对抗中演变着防御体系(三)

8、网络安全滑动标尺模型 由于安全工作不好量化,是以风险和合规作为驱动的源头,企业安全工作做的好不好,处于哪个阶段不好界定。为此,参考网络安全活动标尺模型(The Sliding Scale of Cyber Security)对安全水平进行断代具有参照意义。该模型是罗伯特RobertM. Lee月2015年在美国系统网络安全协会(SANS)网站首次提出,其有点类似于信息安全

未知攻,焉知防-易霖博向你讲述信息安全在攻防对抗中演变着防御体系(二)

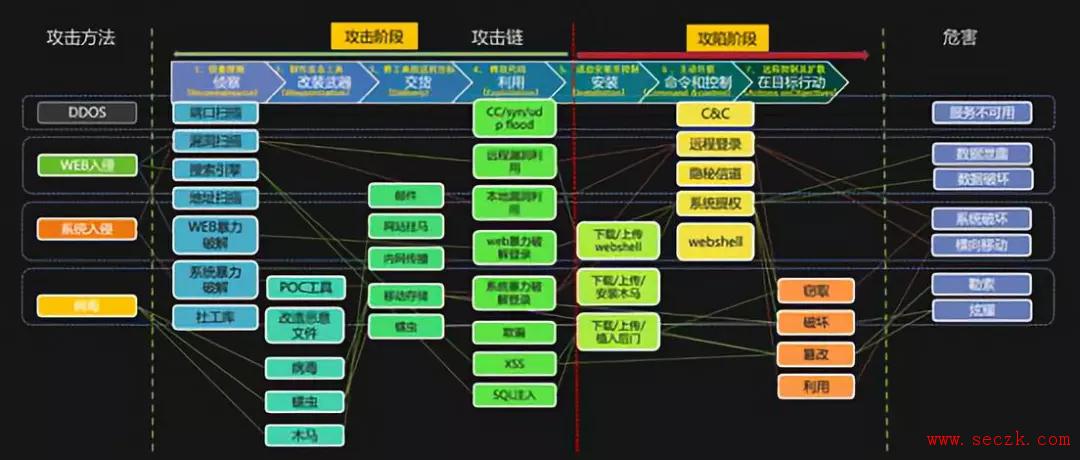

★ 三、 主流网络安全模型框架 1、基于攻击视角的攻击链模型及防御方法 信息安全是基于攻防双方力量不均衡和信息不对称的博弈,春秋时期的《孙子兵法》及1944年的冯·诺依曼均对如何排兵布阵进行过论述。虽然对手信息在变,但预测对手行为和尽可能多的掌握对手信息会让战局处于相对优势,即所谓未知攻,焉知防。

未知攻,焉知防-易霖博向你讲述信息安全在攻防对抗中演变着防御体系(一)

【导读】:安全是一个博弈对抗的过程,网络安全的本质是攻防对抗。攻击者会不断寻找防护方的弱点,防护方也需要不断研究黑客思维,探索应对黑客攻击的方法,提升安全防护的能力和效率。 黑客攻击手段日益精进、多变是不可否认的现实,如今,我们不敢妄言有哪个安全产品是永远不会被攻破的。 易霖博提示:只有“知己知彼”,思想上抢先一步了解攻击者的能力、意图、手段,才能在行动