未知攻,焉知防-易霖博向你讲述信息安全在攻防对抗中演变着防御体系(四)

★ 五、信息安全防御有必要关注的几点

1、知己知彼,百战不殆,梳理清楚自己的资产

随着业务的发展,特别是云计算平台及移动互联网时代的到来,线上发布流程不断变化,业务在未经过充分测试的情况下灰度发布。如不掌握详尽的资产信息,一是发生问题无法快速应对定位,盲人摸象;二是外部风险情报到来后无法精准处置,胡子眉毛一把抓,造成精力分散和过度应对。

实际情况中,至少应掌握两类资产,一是系统资产,包括但不限于网络拓扑结构、业务逻辑架构、物理部署位置、系统数据流等,同时对资产的不光有内部报送,也应辅助扫描机外部探测。二是管理资产,包括但不限于组织架构图,研发、运维、供应链信息,保障及监管单位流程。

有了这两类信息,出了事情,知道找谁,系统在哪儿,做什么,做到快速应对。最好的验证方法是开展业务连续性测试(BCP),按期(最少一年一次)通过该过程一是验证了系统资源,同时将业务人员和管理层进行意识统一。

2、随着手段的增多,系统会出现创造性失灵,类似明斯基时刻,安全不再有效

信息安全要预防黑天鹅,更要关注灰犀牛。黑天鹅(塔勒布《黑天鹅》)指的是突发事件,意即突现一类新技术,传统安全完全无效。而灰犀牛是对黑天鹅理论的补充和延展,对当下混乱无序与不确定性下的大概率危机的描述。凯文凯利(KK)在《失控》中将各种质量控制手段和反馈手段综合起来,可证明随着各种防控手段的综合应用,综合防御能力会出现1+1>2的情况。但根据热力学第二定律,宇宙的熵会随着时间的流逝而增加,由有序向无序,最终进入热寂(创造性失灵并且无法定位故障点),这是大概率的系统性风险或明斯基时刻。

“不谋全局者,不足谋一隅”,在做好安全技术和管理日常运行和储备的同时,需要具备前瞻性,以战略眼光,全局角度审视安全。

3、信息安全从BCP出发,符合实际,不是一味的绝对安全,具备四个意识

信息安全具体工作中,也应。如此安全一定要和企业的整体战略、规模、成本结合起来,实事求是做安全。具有核心意识,向单位业务核心业务靠拢,保障核心权益;具有大局意识,从整体的信息系统发展角度出发而非只从狭隘的安全角度出发,为了安全不顾业务;具备看齐意识,向行业、国内、国际的顶端安全理念看齐,不是夜郎自大,也不是闭门造车。具有政治意识,保证安全工作和信息化工作的合规和合法,规避法律风险。

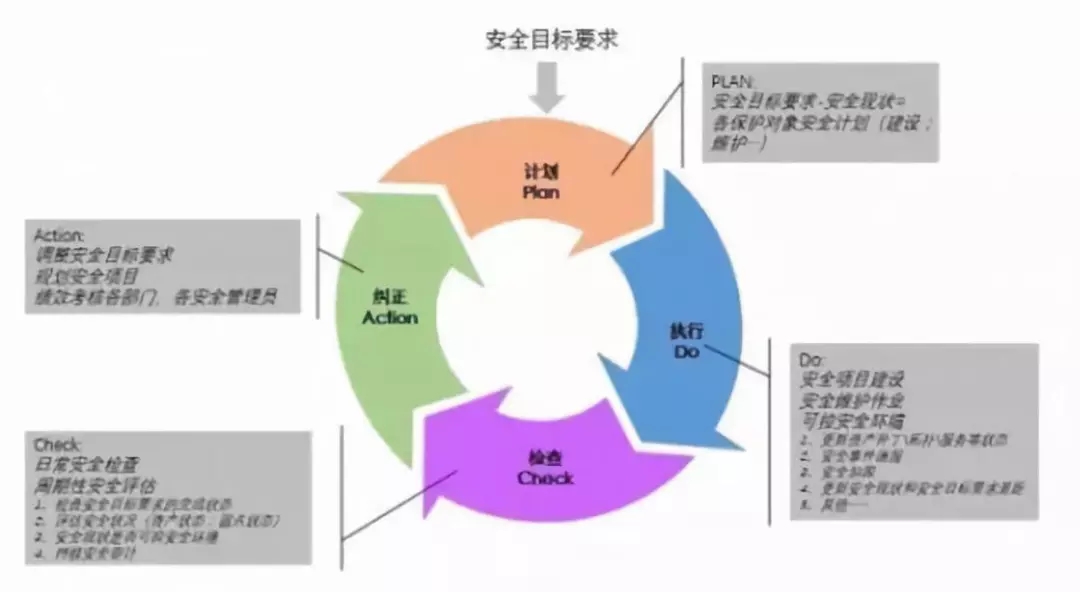

4、运用动态安全迭代上升安全思路

信息安全是一个螺旋迭代的PDCA过程,不要想着一步到位,随着认识的不断积累,能力的提升,视野的扩展,对安全的认识是逐步上升的。还有一点,就是随着业务的发展,安全防护的理念是动态变化的,而不是一成不变的。不要试图用不变的架构来应对所有问题。同时,知识也是需要不断升级的。就像计算机系统安全历经通讯、操作系统、应用系统、纵深防御四个发展阶段一样。虽然无法承诺永远都不出一起安全事件,但应确保在把时间纬度拉长的情况下安全风险是趋于收敛的。

值得注意的是,网络安全是相对的而不是绝对的。考虑到网络发展的需要,网络安全应当是一种适度安全。适度安全是指与因非法访问、信息失窃、网络破坏而造成的危险和损害相适应的安全,即安全措施要与损害后果相适应。

应建立信息安全保障体系的PDCA循环模式,以推进体系建设的持续完善,全面提升组织的风险识别、安全防御、安全检测、安全响应与安全恢复能力,最终实现风险可视化、防御主动化、运行自动化、管理流程化的安全目标,积极、主动、快速地应对网络安全风险,保障业务与数据安全。

5、信息安主动迎接云、大数据和区块链等新技术

就像互联网的出现,电商颠覆了传统业态一样。新技术不断出现,分布式、大数据、云架构下业务形态发生了改变,传统的基于边界和主机的架构不再适用。在建设云安全过程中,有两个主流方向。对于大型金融机构,采用自建私有云方法,这样一是划算,二是自主可控。对于中小金融机构,则可从成本角度出发,轻资产,重应用,多采购外包方式采购第三方主流私有云平台,实现经济效应。安全体系应主动变革,从基础设施(IAAS)、操作系统(PAAS)、软件服务(SAAS)三个层面主动设计应对,从基础层、虚拟化层和应用层做好分层设计,系统隔离和应用隔离,同时,将安全作为服务向应用系统提供。

云安全时代的到来会带来一种变革,业务的入口更集中,安全相对来说也变的更集中,一旦云安全单点突破,造成的损失几何级上升。但云安全时代的好处在于将力量分散的安全能力进行聚合,能力越大,责任就越多,对安全人员提出了更高的技术要求,知识升级和安全理念的更新。构建统一的认证接口平台实现整体的访问控制与协议栈收敛,以业务逻辑为基础开展软件定义边界的隔离,最后基于数据的流动,在边界和各租户间开展大数据安全及隐私保护。

6、安全管理设计与运营并重

信息安全工作由于其不直接产生经济效应,在信息系统中处于相对弱势,行业自嘲CSO在没出事情的时候没什么用,出了事情就证明真没什么用,业界戏称,重保期间准备三样宝,预案、检讨和辞呈。

为此,为证明信息安全已经合理规划并的确做过,必须遵循适度谨慎(DUE CARE)和适度勤勉(DUE DELIGEOUS)准则。在安全管理设计上逻辑严密,体系架构合理并可实现,在安全运行上要注意留存记录及证据,以便回查。这样,在应急处置和安全事件调查中,以证明从制度和运营的合理性,避免造成人为重大疏忽甚至渎职。

还有非常重要的一点,向内做好用户风险警示,向管理层和监管层就安全风险预期达成一致,加强沟通,设立合理安全目标。安全的目标不是消灭所有的风险,是指经过安全的架构设计和管理落地,将信息安全风险控制在“可接受”范围内。

本文参考孟祥宏老师的《信息安全攻防博弈研究》吕毅老师的《从攻击视角构建弹性信息安全防御体系》,作者在此表示感谢。