黑客利用SSH弱密码攻击控制Linux服务器,潜在目标约十万IP天

一、概述本周腾讯安全服务中心接到客户求助,客户部署的腾讯御界高级威胁检测系统发现SSH服务失陷感知信息,该公司安全管理人员及时联络腾讯安全专家协助分析威胁来源。腾讯安全工程师在征得客户同意后对客户机器进行远程取证,客户机部署在客户的私有云上,结合御界的关键日志,我们发现这是一起针对SSH服务器弱口令爆破攻击事件,由于发现及时,工程师及时协助客户进行隔离及杀毒,并未造成损失。 根据这一线索

印象笔记扩展被曝严重漏洞,可泄露数百万用户的敏感信息

印象笔记 Web Clipper Chrome 扩展中被曝存在一个严重缺陷,可导致潜在攻击者访问用户存储在第三方网络服务中的敏感信息。发现该漏洞的安全公司 Guardio 表示,“由于印象笔记广为流行,该问题可能影响使用该扩展的客户和企业,在发现之时它的用户量为460万左右。”全局跨站点脚本缺陷该问题是一个全局跨站点脚本 (UXSS) 漏洞,编号为 CVE-2019-12592,源自一个印象笔记

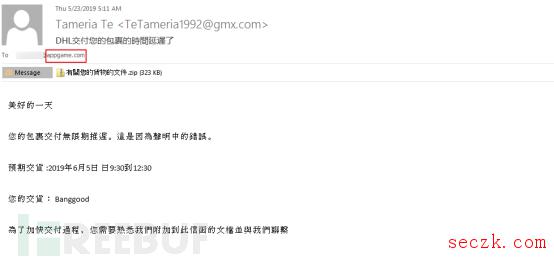

GandCrab后继有人?Sodinoki勒索软件接管战场

背景近日,奇安信威胁情报中心红雨滴安全研究团队(RedDrip)监测到了针对中国用户 投递的且带有中文诱饵的压缩包样本,经分析后确认压缩包内为Sodinokibi勒索病毒。在进行关联分析之后,我们发现诱饵文件与上月初我们捕获到的投递GandCrab[1]的诱饵文件之间存在某些相似的地方,不排除这两起攻击活动由同一个团伙运营,或两者之间联系紧密,有一定程度的人员重合。Sodinokibi最早在今年4

SandboxEscaper披露漏洞POC研究报告

事件概述近日,安全研究人员SandboxEscaper在GitHub上发布了针对Windows 10的5个零日漏洞的演示利用代码。代码分别是:Windows错误报告Windows任务计划Windows安装程序IE11沙箱逃离Windows AppX部署服务其中除一、五俩个零日漏洞外,其他三个都是在2018年就已爆出。漏洞详情Windows错误报告零日1. &nbs

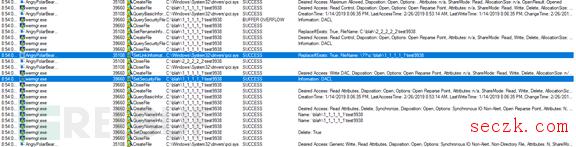

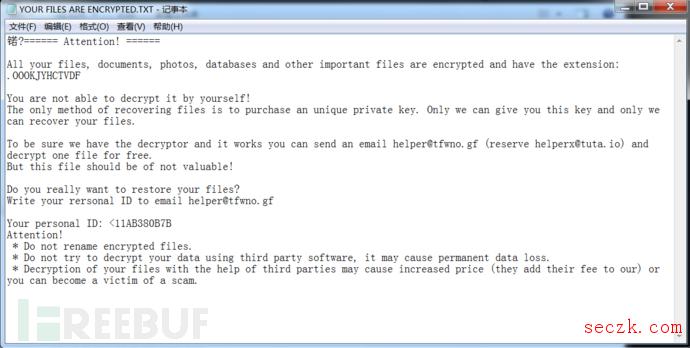

新型勒索病毒Attention感染医疗与半导体行业

背景概述近日,深信服安全团队检测到一种新的勒索病毒正在活跃,攻击者针对制造行业、医疗行业等目标,通过社会工程、RDP远程爆破等方式手动投放勒索病毒,且进行加密后会人工删除勒索病毒体和入侵日志。该勒索病毒加密后会修改文件后缀为大写的随机[10-12]个英文字母,使用RAS+AES算法加密文件,并释放勒索信息文件,运行后会进行自复制,但通常情况下复制体会被攻击者手动删除。深信服安全团队将该勒索病毒命名

欧洲黑客组织通过已签名的垃圾邮件来实现多阶段恶意软件加载

在过去的几个月时间里,研究人员观察到了多个新型的恶意垃圾邮件活动。在这些攻击活动中,攻击者使用了一种多阶段恶意软件加载器来传播GootKit银行木马,而这个新出现的恶意软件名叫JasperLoader。这个恶意软件加载器是思科Talos安全研究团队自2018年7月份至今,监测到的第三种加载工具了,而另外两款分别是SmokeLoader和Brushaloader。SmokeLoader,又名Dofo

揭开病毒的面纱:恶意代码自解密技术

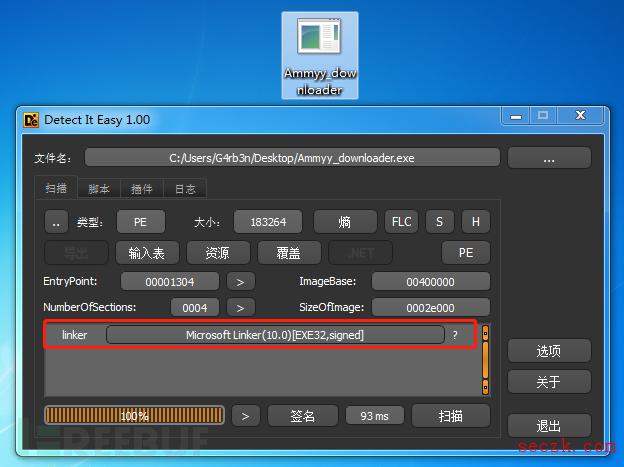

分析病毒的时候,常常遇到一种很奇怪的现象,使用查壳工具查看一个样本明明没有加壳,但是反编译或调试时,却不能直观地看到样本的恶意操作,这是为什么呢?很简单,这是因为攻击者采用了自定义的加密方法,在样本运行时实现自解密并执行真正的恶意操作,所以看到的只是样本还没解密的样子,自然分析不出恶意代码的逻辑。下面就通过实例来窥探下恶意代码自解密的技术吧,如下是一个Ammyy病毒的下载器(MD5:28EAE90

某工控4G路由器存在大量弱口令

最近频繁的出现路由器的漏洞,如思科RV320/325:CVE-2019-1652和CVE-2019-1653,可直接获得配置文件并远程执行命令;MikroTik RouterOS漏洞”by the way”,直接获取用户密码并建立账号登录路由器;CVE-2019-11219:iLnkP2P点对点系统存在安全漏洞数百万IoT设备遭受远程攻击。路由器与物联网设备已经成为信息社会不可缺失的重要基础部分,

超过一百个漏洞将三万门禁数据暴露给黑客

研究人员在四家楼宇管理与访问控制系统供应商的产品中发现了100多个漏洞。攻击者可以利用这些漏洞完全控制被入侵的产品,并操纵与其关联的系统。 大约一年前,工业网络安全公司Applied Risk的研究员Gjoko Krstic开始分析来自Nortek,Prima Systems,Optergy和Computrols的楼宇管理(BMS),楼宇自动化(BAS)和门禁控制产品。产品包括Compu

乖乖支付赎金,勒索软件最佳解决方案?

加密货币的出现,尽管不是导致勒索软件越来越泛滥的直接原因,但无疑给勒索软件提供了绝佳的交易方式。ProPublica最新的研究发现,多数数据恢复公司或者提供勒索软件解决方案的公司都有一种另类的方式——支付赎金。当遭遇勒索软件,是否支付赎金以便恢复数据?看起来简单,但其实也是一个比较难以选择的问题。在选择支付赎金之前,谁也没办法肯定黑客会及时提供解密工具,解密工具是否有效以及能恢复多少数据,这些都是