未知攻,焉知防-易霖博向你讲述信息安全在攻防对抗中演变着防御体系(三)

8、网络安全滑动标尺模型

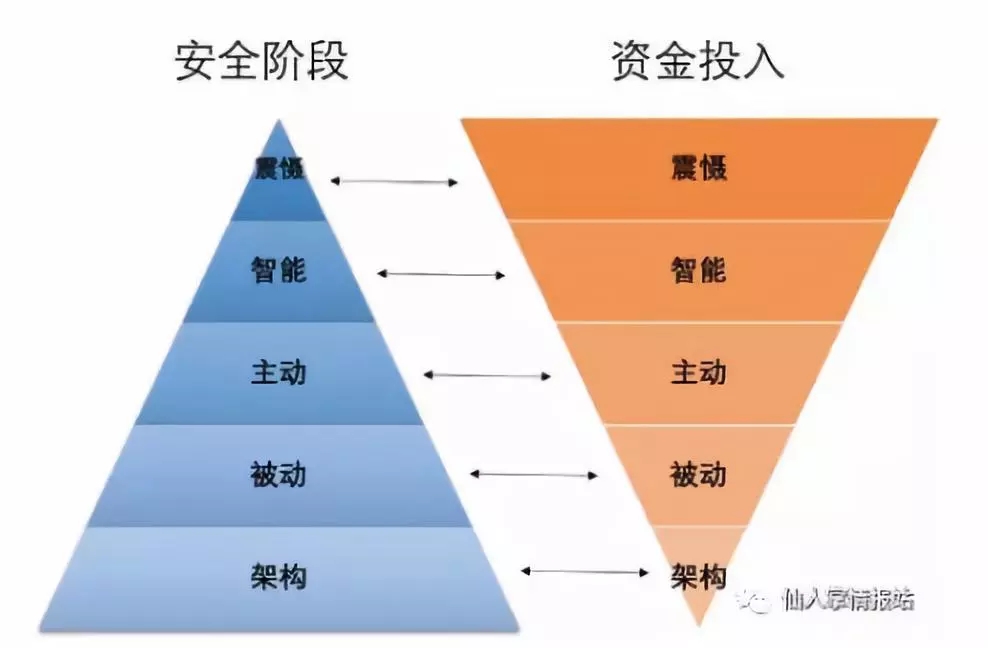

由于安全工作不好量化,是以风险和合规作为驱动的源头,企业安全工作做的好不好,处于哪个阶段不好界定。为此,参考网络安全活动标尺模型(The Sliding Scale of Cyber Security)对安全水平进行断代具有参照意义。该模型是罗伯特RobertM. Lee月2015年在美国系统网络安全协会(SANS)网站首次提出,其有点类似于信息安全CMMI能力成熟度模型,他将企业在应对外部攻击时的五个信息安全能力阶段,分别是架构建设、被动防御、主动防御、智能分析和反击威慑。其核心是在原有IATF框架的基础上,强调“威慑”概念,将防御、威慑和利用结合成三位一体的信息安全保障/网络空间安全(IA/CS))。

上图将一个机构信息安全阶段进行了详细描述。第一阶段是基础架构阶段,解决的是从无到有的问题。第二阶段为被动防御,意即根据架构完善安全系统、掌握工具、方法,具备初级检测和防御能力。第三阶段为主动防御,指主动分析检测、应对,从外部的攻击手段和手法进行学习,该阶段开始引入了渗透测试、攻防演练和外部威胁情报。第四阶段为智能学习,指利用流量、主机或其他各种数据通过机器学习,进行建模及大数据分析,开展攻击行为的自学习和自识别,进行攻击画像、标签等活动。第五阶段指利用技术和策略对对手进行反制威慑。

上图表明,安全建设是循序渐进的过程,基础架构和下层建筑是性价比高的行为。而基础层不做好,上层的智能分析和情报引入会造成资源浪费在误报和低级事件上。信息安全也要基于RIO视角权衡投入产出比,统筹考虑需要考虑人员的的投入与成本之间的估算。落实到具体工作中,人少钱不够,要说服管理层接受风险或购买保险。

9、信息安全建设的“马斯洛需求”层次

赵彦在《互联网企业安全高级指南》中将企业的安全水平参照SANS滑动象限和能力成熟度模型结合马斯洛需求层次划分了5层,具体是:

第一层:通过一些较为基础的安全措施,做到了基础的访问控制,交付的系统不含有明显的高危漏洞。但对于复杂的安全事件,自身没有独立处理的能力,必须依赖于外部厂商。

第二层:有专职的安全团队,有攻防技术能力,能做到有火必救,不依赖于外部厂商。但在安全建设上缺乏思路,大多依赖商业产品或照搬已有的安全模式。

第三层:安全建设呈现初步的系统化,覆盖全生命周期,开发和运维环节有必要的控制流程,主要的系统在架构上都会考虑安全方案,检测和防护手段能因地制宜。

第四层:除了基础架构,应用,数据等技术层面安全能做到全生命周期系统化建设,业务层面安全问题得到系统化解决方案。安全此时不止关注技术层面的攻防对抗,也关注业务形式的安全及黑产的对抗。

第五层:安全建设进入最佳实践阶段,不依赖现有安全机制,也不依赖于厂商的安全产品,自身建设安全。严重的安全事件几乎很少发生,大多数精力用于优化现有系统的检测和拦截率。

基于以上从攻击者角度的模型,网络模型,强调持续改进的自适应模型和基于时间维度的PDR模型,可以从不同的角度对企业构建防御体系进行参考。而安全滑动象限及安全的马斯洛需求层次则为安全水平进行断代。不同关注点和建设阶段均可在其中找到锚定坐标。下面,浅谈几点互联网安全防护的原则及其成因。

★ 四、基于攻击链模型构建纵深弹性自适应网络安全防御体系

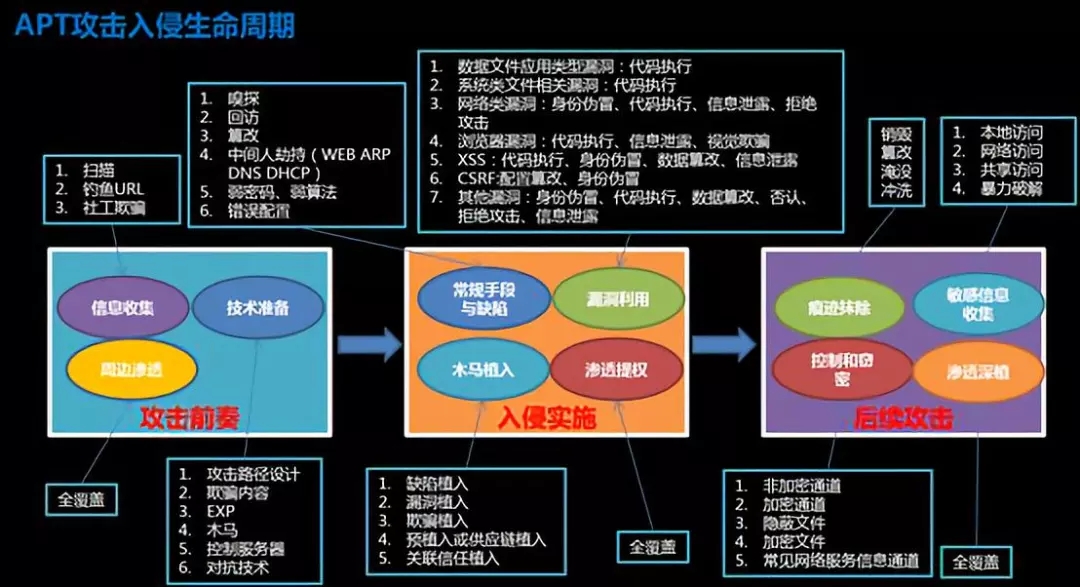

1、基于攻击链路径构建纵深防御(深度防御DEEP DENFENSE)体系

在传统企业中,通过设置多层重叠的安全防护系统而构成多道防线,使得即使某一防线失效也能被其他防线弥补或纠正,即通过增加系统的防御屏障或将各层之间的漏洞错开的方式防范差错发生的。

纵深防御,一是补短板,是从不同层面的建设,包括从做操作系统,网络,边界等。二是说不同的产品有不同的分工。

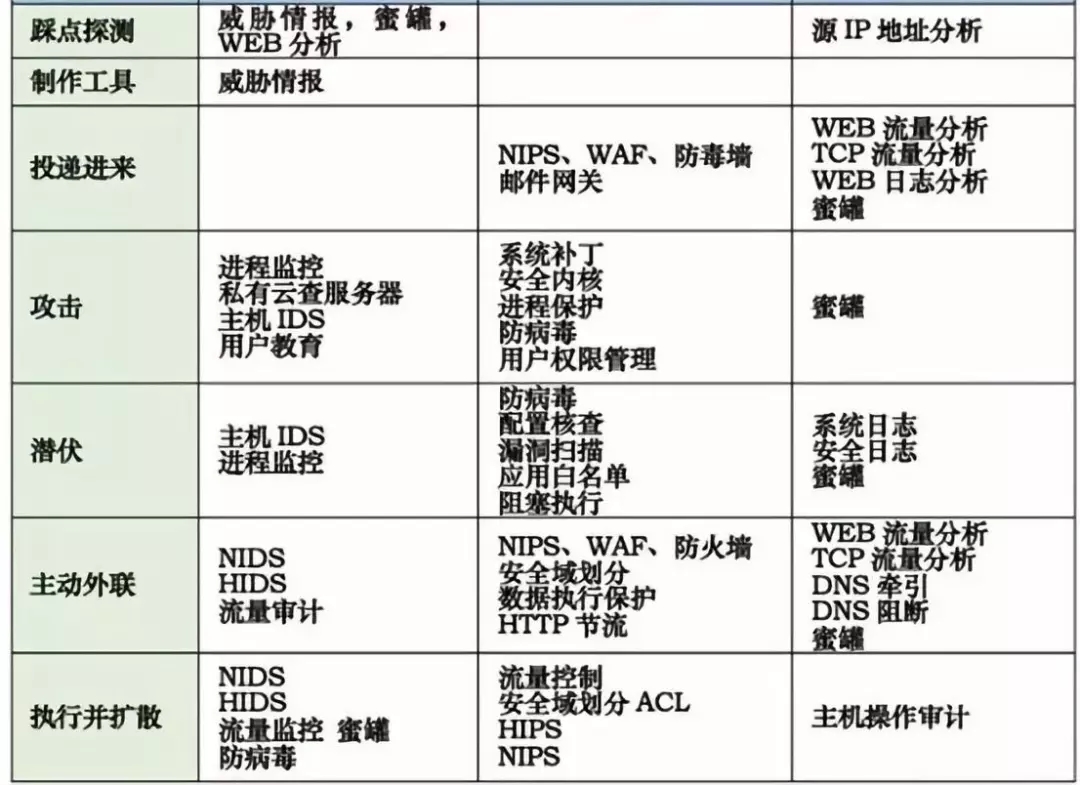

纵深防御从攻击链的七步对应出来,按照时间维度,从事前监测,事中遏制及阻断,事后跟踪及恢复三个方面进行阐述。

主要原则有三个,一是在攻击链的不同阶段,部署不同防护策略,以实现互补。二是基于OSI模型,在网络层、应用层分别部署以展现。三是尽管同一防护内容,在不同层次防护效果不一样,譬如对于SQL注入,在WAF层面,WEB日志,RASP和SQL层面效果差距很大。

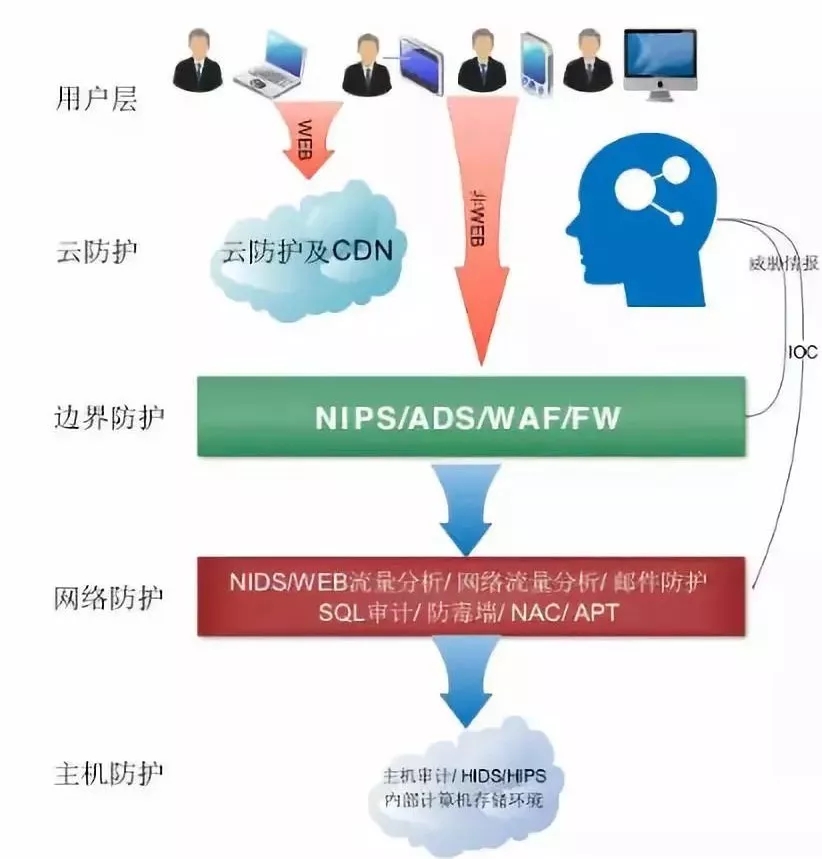

基于此,基于攻击视角,结合威胁情报的的纵深防御架构应该实现的架构是

以上及架构是在传统架构上的延展,在上云和大数据以后,理念还可通用。上云后从成本及效能的角度,防御方法偏向于分布式架构中的安全域隔离划分,通过业务数据流驱动进行建模及关联分析,安全以服务及组件的形式提供给业务(租户),基于大数据开展用户标签及画像,通过用户行为开展适度的安全预测。

以上及架构是在传统架构上的延展,在上云和大数据以后,理念还可通用。上云后从成本及效能的角度,防御方法偏向于分布式架构中的安全域隔离划分,通过业务数据流驱动进行建模及关联分析,安全以服务及组件的形式提供给业务(租户),基于大数据开展用户标签及画像,通过用户行为开展适度的安全预测。

2、安全防护体系应异构并具备强韧性

首先,通过毒性测试及反馈机制,构建系统弹性及强韧性。毒物兴奋效应( hormesis)是从医学中起源,16 世纪Paracelsus 的名言“剂量决定毒物”,即所有物质都是有毒的,只和剂量大小有关。《反脆弱》纳西姆·尼古拉斯·塔勒布把事务在应对波动、压力等环境后变的更强还是更弱分为脆弱性、强韧性、反脆弱性三类。脆弱性可以理解为一成不变的架构,在遇到风险时无法变通应对,会造成信息安全事件被动应对,四处救火,修修补补。强韧性指信息系统在遇到外界变动时具备冗余性,在单点被攻破的情况下仍能保持正常运转。而反脆弱则说明信息系统安全水平在外界刺激下增强,具备免疫力并自我进化,例如人类婴儿水痘防疫或佛学的涅槃重生。

基于此,信息系统应不定期开展低微剂量毒性测试(自测评及渗透测试),根据系统反馈开展定点修补;定期开展众测及业务连续性(BCP)测试,通过中等剂量外界刺激,促进安全架构重构及进化,具备反脆弱性。

其次,防守异构是基于完全信息静态博弈中攻守平衡原理

基于攻防双方力量的博弈,就算防御方力量大于攻击方并且相同条件下占优,攻防双方无论怎么排兵布阵,按最优方式排列,获胜的概率也是相等,均为50%,从整体战略看,是典型的弱者战胜强者。如下图:在有两条攻击路径(A、B)的情况下,守方三个师,攻击方两个师,两条路。兵力相等情况下,守方赢。

上图的结论是:攻击方最佳策略是集中优势兵力,而防守方最佳策略是兵力分散化。基于此,应构建多样化防御体系。同时,分散后对管理效能提出了更高的要求,采取分散策略的前提是:有效分散,即保证分散后单独防守能力不低于分散前,否则会适得其反。

3、信息交换,构建安全生态圈

互联网先驱凯文.凯利(KK)也多次强调生态圈与自适应进化概念,对信息安全来说,亦提倡构建安全生态圈。生态圈宜从基础物理层、计算存储环境、网络边界、架构安全、外部供应链、威胁情报、舆情等多个层面进行综合考量,建立信息安全领域生态圈,生态圈的发展跟随业务不断进化,具备自适应能力。

信息安全生态圈构建理论依据之一:比较优势理论。古典经济学家李嘉图提出了比较优势理论,意指对比于斯密的绝对优势,即使某一国各种产品生产效率均占劣势,通过交换的强弱各方也可以获得超额收益。其落地体现为,各企业信息安全机构以及行业主管部门联合起来,开展威胁情报及信息专项交换,获得效率的增量提升。

信息安全生态圈构建理论依据之二:供应链安全。供应链安全反复被提但依旧形势严峻。随着专业分工的不断发展,软件模块化,插件化形势进一步成为主流,在近年来的信息安全事件中,多次暴露出开源软件严重漏洞及CMS后台权限被社工,或者第三方提供产品漏洞。对应方案一是对供应链加强管理,定期评审或采信第三方对供应链的安全评级。二是考虑采用风险转移措施,采用第三方对供应链进行专题管理,并签立对赌协议。

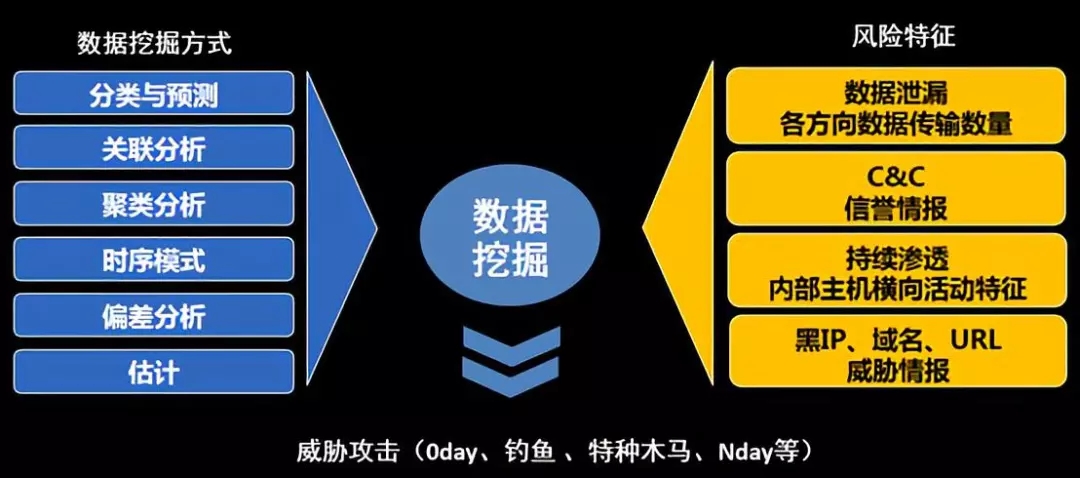

信息安全生态圈构建理论依据之三:基于威胁情报及态势开展升维防御。

从防御角度来说,开展升维防御。就像二维世界里的贪吃蛇永远不可能知道三维世界一样。防守方可以利用外部威胁情报造成信息不对称,对攻击方开展升维防御。举例来说,传统邮箱防御是基于暴破行为,一般需要同一IP触发5次或以上,才能触发防御规则,如采用威胁情报,可以将单次暴破行为即定义为违规。同时,不光使用自身防御过程中产生的威胁情报,还要通过外部威胁情报的引入,对传统防护设备如邮箱防护、防火墙、IPS、WAF进行赋能。