攻击者利用微软Exchange漏洞攻击全球酒店,持续三年

斯洛伐克互联网安全公司ESET发现黑客组织FamousSparrow自2019年以来,一直将目标对准世界各地的酒店,政府、国际组织、律师事务所和工程公司等知名目标。

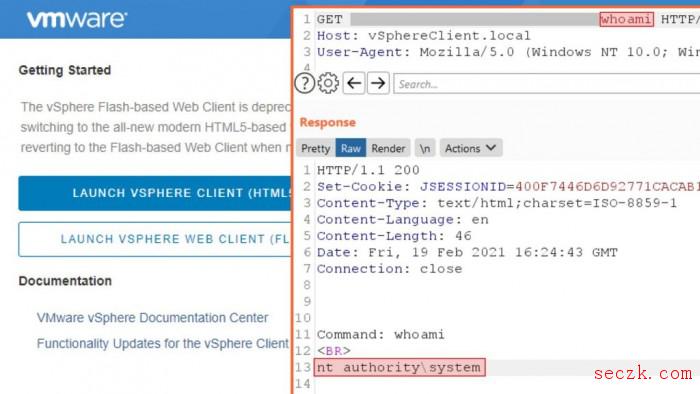

9月23日,据Bleeping Computer网站披露,该组织利用暴露在互联网应用中的多种攻击载体来入侵其目标网络,包括微软SharePoint中的远程代码执行漏洞、Oracle Opera酒店管理软件以及被称为ProxyLogon的微软Exchange安全漏洞。

黑客对世界各国政府在内的目标展开攻击,研究人员称FamousSparrow可能从事间谍活动。

漏洞修补后,仍然存在

ESET研究人员Matthieu Faou和Tahseen Bin Taj声称,在过去两年, FamousSparrow针对欧洲(法国、立陶宛、英国)、中东(以色列、沙特阿拉伯)、美洲(巴西、加拿大、危地马拉)、亚洲(中国台湾)和非洲(布基纳法索)等地展开持续攻击。

黑客组织在攻破受害者的网络后,部署自定义工具。例如 Mimikatz 变体,除此之外还部署了仅供自己使用的后门(SparrowDoor)。

ESET研究人员Bin Taj称,FamousSparrow不仅是SparrowDoor后门的唯一用户,还使用了两个自定义版本的 Mimikatz。这些定制的恶意工具表明,攻击事件与FamousSparrow有联系。

根据其他安全公司的报告,1月3日左右,漏洞已经被利用,之后微软公司修复了漏洞。2021年3月,在微软修复漏洞一天后,间谍组织开始瞄准未针对ProxyLogon漏洞修补的 Microsoft Exchange 服务器。

2021年3月,荷兰漏洞披露研究所 (DIVD) 扫描了全球大约25万台暴露于互联网上的Exchange 服务器后,发现4.6万台服务器未针对ProxyLogon漏洞进行修补。

链接到其他 APT 组

ESET还发现了一些与其他已知APT团体的链接,包括连接的恶意软件变体和配置。

研究人员称,Famousparrow被认为是一个独立的实体,早在在2021年3月初获得了ProxyLogon远程代码执行漏洞,并且有利用SharePoint和Oracle Opera等服务器应用程序中已知漏洞的历史。很可能利用其进入被破坏的酒店系统进行间谍活动,包括跟踪特定的高知名度目标等。

此次攻击事件再次提醒我们,迅速给面向互联网的应用程序打补丁是至关重要,如果不可能快速打补丁,就不把它们暴露在互联网上。