Microsoft Exchange远程代码执行漏洞通告

2020年09月16日,360CERT监测发现 metasploit github 仓库更新了该漏洞利用的 PR(pull request),可造成 任意命令执行 。本次更新标识该漏洞的利用工具公开,并可能在短时间内出现攻击态势。

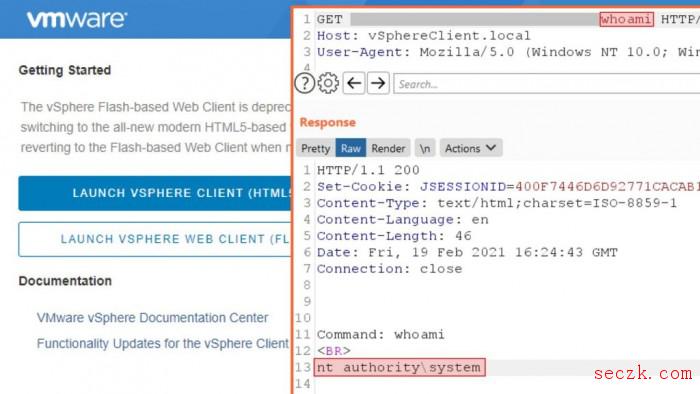

利用此漏洞需至少需要一个基础的Exchange用户账户;由于Exchange服务以System权限运行,触发该漏洞亦可获得系统最高权限。

2020年09月09日,360CERT监测发现 Microsoft Exchange 发布了 Exchange 命令执行漏洞 的风险通告,该漏洞编号为 CVE-2020-16875 ,漏洞等级:严重 ,漏洞评分:9.1 。 远程攻击者通过构造特殊的cmdlet参数 ,可造成任意命令执行的影响。 对此,360CERT建议广大用户及时将 Exchange 升级到最新版本。与此同时,请做好资产自查以及预防工作,以免遭受黑客攻击。 该漏洞的详情:CVE-2020-16875: 命令执行漏洞 由于对cmdlet参数的验证不正确,Microsoft Exchange服务器中存在一个远程执行代码漏洞。成功利用此漏洞的攻击者可以在系统用户的上下文中运行任意代码。利用此漏洞需要拥有以某个Exchange角色进行身份验证的用户权限。 该漏洞影响版本: microsoft:exchange_server_2016: cu16/cu17 microsoft:exchange_server_2019: cu5/cu6 附录:时间线 2020-09-08 微软发布漏洞通告 2020-09-09 360CERT发布通告 2020-09-11 srcincite发布PoC 2020-09-16 360CERT监测发现metasploit仓库增加EXP PR 2020-09-16 360CERT发布更新