金山毒霸"不请自来" 背后竟有黑产推波助澜

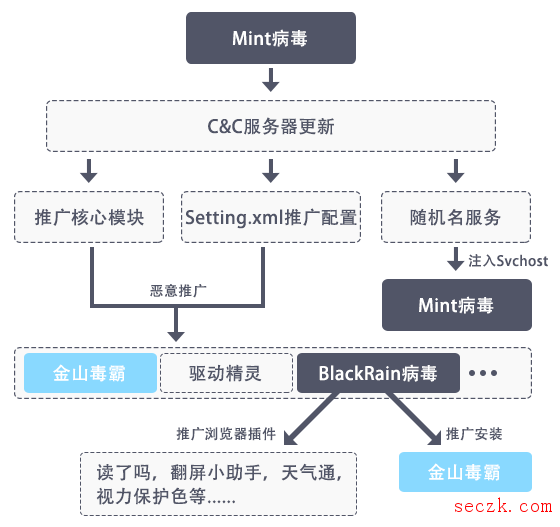

【快讯】近日,火绒收到多位网友反馈,称在未安装“火绒安全软件”的情况下被静默安装了金山毒霸软件,甚至卸载后再次被安装,不堪其扰。鉴于此前已有不少用户反馈此类情况,火绒工程师高度重视,对金山毒霸的推广渠道进行重点跟踪分析,发现其除了通过第三方软件(驱动精灵、QQ音乐等)、下载站下载器推广外,更是存在利用多个病毒进行推广的恶行。 病毒推广流程图火绒工程师此次截获到的病毒为&quo

【漏洞预警】Pulse Secure SSL VPN任意文件读取

2019年8月,白帽汇安全研究院观测到国外安全研究人员公布了针对Pulse Secure SSL VPN(保思安VPN)的多个漏洞说明,其中一个任意文件读取漏洞(CVE-2019-11510)利用门槛较低(在未授权的情况下即可利用),预计会对全球Pulse Secure SSL VPN造成较大影响。该漏洞是由于所引入的一项通过浏览器访问其他端口的新功能缺乏安全限制所导致的,任意攻击者都可在未经身份

Imperva公司泄露了其WAF客户的数据,包括SSL证书、API密钥

Imperva是领先的网络安全初创公司之一,帮助企业保护关键数据和应用程序免受网络攻击。该公司今天透露,其遭遇了数据泄露,暴露了部分客户的敏感信息。数据泄露主要影响到使用Imperva的云Web应用程序防火墙(WAF)产品(以前称为 Incapsula)的客户,该产品以安全为中心,以 DDoS 缓解和 Web 应用程序安全功能而闻名,可保护网站阻止恶意活动。在今天发表的一篇博客文章中,Imperv

Android木马在4个月内感染了数以万计的设备

自5月以来,观察到一种名为xHelper的新型特洛伊木马,缓慢而稳定地传播到越来越多的Android设备,过去四个月内已发现超过32,000部智能手机和平板电脑被感染。黑客使用的工具是特洛伊木马下载程序,在设备后台默默下载其他更危险的恶意软件,包括但不限于劫持木马、银行木马和勒索软件。发现它的malwarebytes实验室的研究人员称它为android/trojan.dropper.xhelper