这些看似合法的iPhone Lightning数据线将劫持您的电脑

被称为MG的安全研究人员在年度Def Con黑客大会上展示并且演示了他开发的iPhone Lightning数据线,这种恶意数据线内含额外的恶意组件,包括恶意硬件和恶意软件载荷,可以在受害者将数据线插入电脑时发动无线攻击。MG表示,这条数据线看起来像一个合法产品,可以正常连接电脑和iOS设备,甚至被连接的电脑不会注意到差异。但是攻击者可以通过无线方式控制数据线进而控制受害者的电脑。MG在他自己的手

因《堡垒之夜》用户数据泄露 Epic或将面临集体诉讼

根据最新消息,由于《堡垒之夜》存在泄漏用户个人数据(信息)的情况,Epic公司或将面临集体诉讼,以下为详细内容。近日,美国律师团队Franklin D. Azar & Associates开始向《堡垒之夜》的玩家发起号召:“希望大家能够加入集体诉讼,通过斗争方式来维护自己的合法权益。”据悉,《堡垒之夜》之前出现的系统安全漏洞曾经带来了很严重的隐患,黑客甚至可以通过这些漏洞访问《堡垒之夜》用

“螺丝刀”揭开严重安全漏洞 多厂商驱动程序及固件现提权问题

当前信息安全问题越来越突出了,自幽灵、熔断漏洞之后,计算机硬件漏洞逐渐成为信息安全研究人员的关注点。 近日一家名为Eclypsium的网络安全研究公司公布了一份报告,称超过20家公司都会收到其发现的名为“螺丝刀”漏洞的影响。图片来自Eclypsium在简要报告中,该公司称驱动程序及固件的不安全问题非常普遍,包括华硕、华擎等主要的BIOS供应商及NVIDIA等的驱动程序中都发现了严重漏洞,而且更严重

最新安全报告:单反相机已成为勒索软件攻击目标

恶意勒索软件近年来已经成为计算机系统的主要威胁,在成功入侵个人电脑,医院、企业、机构和政府部门的系统之后就会进行加密锁定,只有用户交付一定的赎金才能解锁。不过现在安全研究人员发现了单反相机同样存在这项的安全风险。援引安全软件公司Check Point今天发布的一份报告,详细说明了如何在数码单反相机中远程安装恶意程序。研究人员Eyal Itkin发现,黑客可以轻易地在数码相机上植入恶意软件。他表示标

纽约市消防局丢失载有员工医疗记录和社会保险号的硬盘

纽约市消防局(FDNY)披露了2019年3月发生的“数据泄露”。与其他数据泄露事件(通常涉及未经授权的一方利用易受攻击的网络)不同,FDNY的问题是由于一枚可移动硬盘丢失造成的。根据纽约市官员发布的声明,这一驱动器属于一名被授权访问该信息的员工。市政官员称,丢失的可移动硬盘包含了超过10000名被FDNY EMS运输或治疗的个人信息,该信息由员工复制到驱动器中然后丢失,目前还不清楚驱动器是否已加密

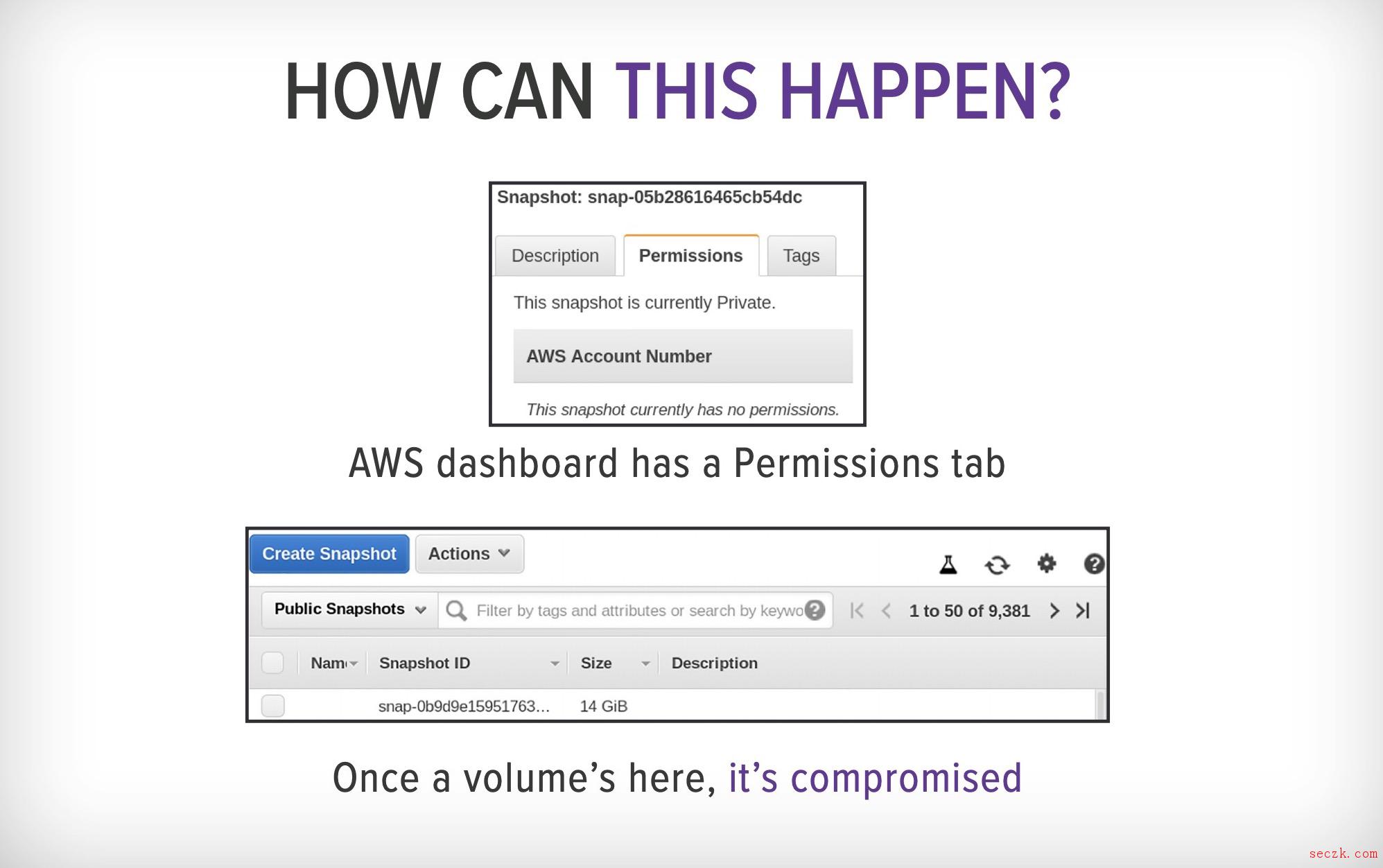

技术人员发现数百个暴露的亚马逊云备份快照泄露了客户的数据

如果您使用了亚马逊的Elastic Block Storage快照,则可能需要评估一下数据安全。刚刚在Def Con安全会议上发布的新研究揭示了公司、初创公司和政府机构如何无意中从云中泄露自己的文件。那些在亚马逊托管的存储服务器,其中包含重要数据但经常配置错误,并且无意中设置为“公共”以供任何人访问,这不是什么新闻。但是,您可能没有听说过暴露的EBS快照,这会带来额外的风险。这些看似不重要的弹性块

Electron 应用容易被修改并植入后门

因其跨平台能力,Electron 开发平台是许多应用的关键组成部分。基于 JavaScript 和 Node.js 的 Electron 被用于 Skype、WhatsApp 和 Slack 等流行消息应用,甚至被用于微软的 Visual Studio Code 开发工具。但 Electron 也会带来安全隐患,容易修改植入后门。安全研究员 Pavel Tsakalidis 演示了一个 Pytho

IBM X-Force Red发现新型网络风险:用邮寄方式入侵WiFi网络

IBM X-Force Red是隶属于IBM Security的一个资深安全团队,主要目的是发现和防范网络中存在的潜在漏洞。今天该团队发现黑客可以利用网络安全的潜在漏洞渗透网络,实现访问设备以及窃取设备上的数据。这项新技术被X-Force Red称为“Warshipping”,黑客会在包裹内部署一个名为“战舰”(WarShip)的巴掌大小计算机,并通过快递方式将其运输到指定机构,随后入侵这些机构的

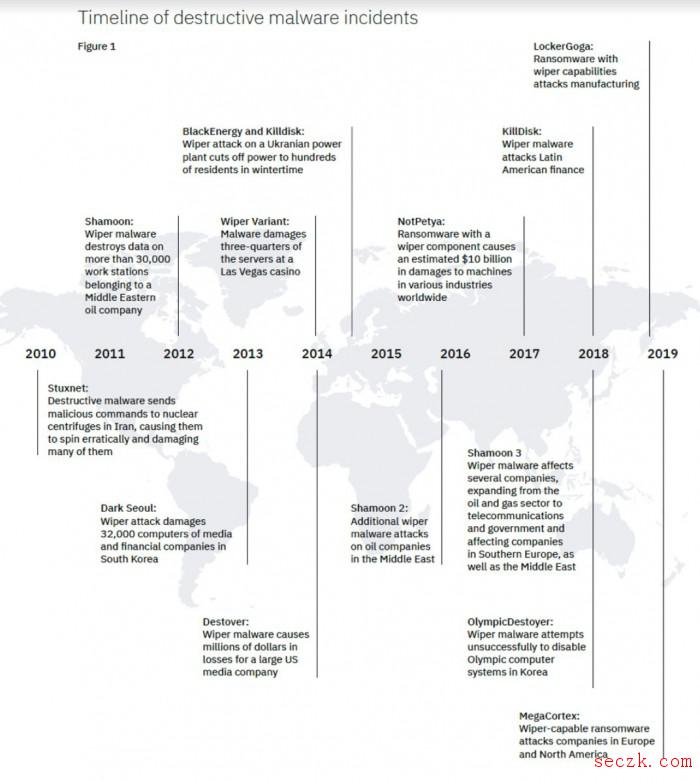

破坏型攻击爆发:制造业沦为重灾区

研究人员表示在过去6个月中网络攻击所造成的破坏力翻倍,而且受影响的组织中有50%属于制造业。基于近阶段的网络攻击,本周一IBM的X-Force IRIS事件响应团队发布了新的安全研究报告,强调破坏型恶意软件正在快速爆发。通过对恶意代码的分析发现,诸如Industroyer,NotPetya或Stuxnet在内的恶意程序不再是纯碎的窃取数据和秘密监控,而是造成更有破坏力的伤害。这些破坏行为包括锁定系

15年前的电脑病毒MyDoom:现在仍极具破坏力

我们说,通常情况下,大部分的恶意软件都只是“红极一时”,然而就有那么一个特例,纵使已经拥有15岁的“高龄”却仍旧极具破坏力?且至今已造成超过380亿美元的损失?那么,究竟是怎样一款病毒呢?资料图近期,有关专家表示,一个15年前出现的恶意软件现在仍处于活跃状态(仿佛就像一座活火山,随时可能喷发),并且迄今为止其已造成超过380亿美元的损失,他们称这个高龄的病毒为MyDoom,被认为是有史以来传播速度