“寄生兽”(DarkHotel)针对中国外贸人士的最新攻击活动披露

一、事件概述腾讯御见威胁情报中心曾在2018年4月披露过”寄生兽”(DarkHotel)在2018年针对中国外贸企业高管的定向攻击活动。近期,我们再次检测到该攻击组织的最新攻击活动,依然针对跟半岛地区相关的外贸企业高管进行的攻击活动。本次攻击活动跟之前的攻击活动相比,整体的攻击框架变化不大,如依然寄生在正常的软件里(网易邮箱大师)、采用插件模式等。但是在技术细节上也进行了一定的更新,如更新了绕过U

Locked勒索病毒出山,大肆攻击国内企业

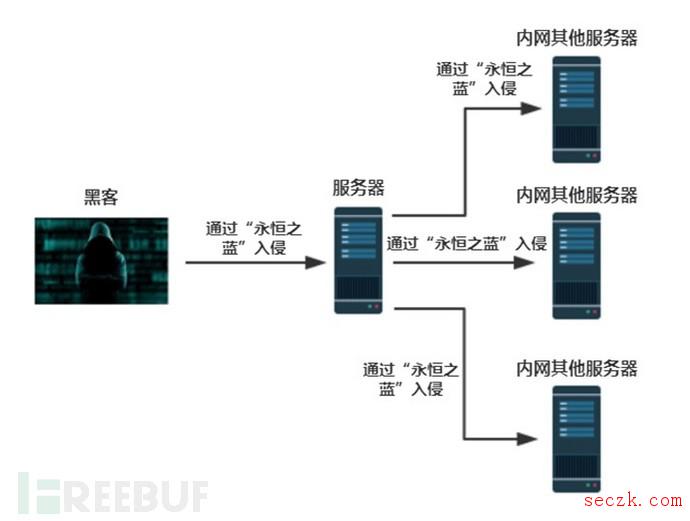

近日,360安全大脑监测到一个使用Go语言编写的勒索病毒正在攻击国内企业。该勒索病毒会通过“永恒之蓝”漏洞传播自身,同时加密计算机中的重要文件,将文件后缀修改为“.locked”,之后向受害用户索要赎金0.2BTC,我们根据其加密后缀将其称为“locked”勒索病毒。0×1 传播分析黑客通过“永恒之蓝”漏洞入侵企业中的一台计算机,并利用这台计算机作为跳板入侵企业内网中的其他计算机,具体传播流程如下

黑吃黑:揭秘零零狗团伙利用裸贷照片等诱惑性手段的攻击活动

前言裸条(裸贷)是在进行借款时,以借款人手持身份证的裸体照片替代借条。“裸条”借贷值得关注——女大学生用裸照获得贷款,当发生违约不还款时,放贷人以公开裸体照片和与借款人父母联系的手段作为要挟逼迫借款人还款。近日,奇安信威胁情报中心红雨滴团队捕获了一起严重侵犯公民隐私的攻击,其通过使用极具诱惑性语言命名的压缩包进行传播,并使用了涉及裸贷等黄赌毒方面的图片和文档作为压缩包内容,并将木马混于其中,手段恶

CVE-2019-1040 Windows NTLM篡改漏洞分析

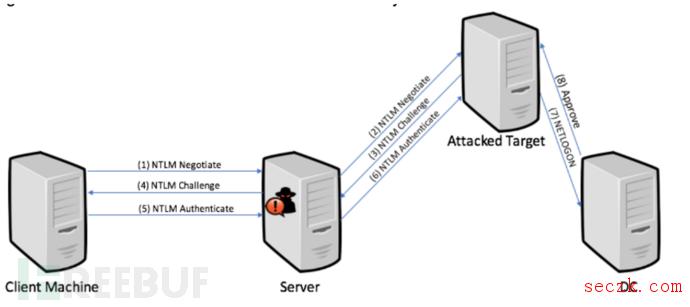

2019年6月11日,Microsoft发布了六月份安全补丁更新。在该安全更新补丁中,对CVE-2019-1040漏洞进行了修复 。攻击者利用该漏洞可以绕过NTLM中的MIC(Message Integrity Code)。攻击者可以修改已经协商签名的身份验证流量,然后中继到另外一台服务器,同时完全删除签名要求。通过该攻击方式可使攻击者在仅有一个普通域账号的情况下,运程控制域中任意机器(包括域控服

海莲花组织使用新技术手段攻击越南某环保组织

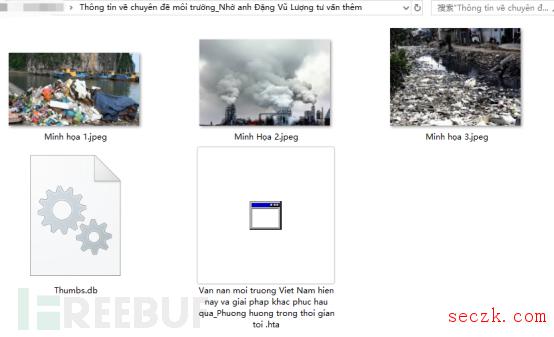

海莲花(OceanLotus),是一个据称越南背景的APT组织。该组织最早于2015年5月被天眼实验室(红雨滴团队的前身)所揭露并命名,其攻击活动最早可追溯到2012年4月,攻击目标包括中国海事机构、海域建设部门、科研院所和航运企业,后扩展到几乎所有重要的组织机构,并持续活跃至今。红雨滴(@RedDrip7)团队一直对海莲花团伙的活动保持高强度的跟踪,在近期发布了重磅报告《海莲花团伙对中南半岛国家

漏洞预警 | 致远OA任意文件写入漏洞

一、前言致远OA系统由北京致远互联软件股份有限公司开发,是一款基于互联网高效协作的协同管理软件,在各企业机构中被广泛使用。近期致远OA系统被爆出存在任意文件写入漏洞,已经被发现在野外利用。网藤CRS/ARS产品已全面支持该漏洞的检测与验证,网藤用户可直接登陆www.riskivy.com进行验证。二、漏洞简介致远 OA 系统的一些版本存在任意文件写入漏洞,远程攻击者在无需登录的情况下可通过向 UR

影响数千网站的第三方JavaScript库文件漏洞分析

本文中涉及到的相关漏洞已报送厂商并得到修复,本文仅限技术研究与讨论,严禁用于非法用途,否则产生的一切后果自行承担当前,很多网站都会使用第三方特定JavaScript库的方式来增强网站的显示应用功能,通常情况下,这种嵌入到网站中的库可以方便直接地从第三方服务提供商的域中加载,实现对当前网站的优化和功能增强。然而,这种嵌入到很多网站中的第三方库往往会是一个致命的攻击面,可以导致嵌入网站更容易遭受一些潜

《网络安全法》落地两周年回顾

法律就是秩序,有好的法律才有好的秩序——亚里士多德在《中华人民共和国网络安全法》(以下简称《网络安全法》)出台前,我国专门用于规范互联网安全的法律仅有三部:《电子签名法》《全国人民代表大会常务委员会关于网络信息保护的决定》及《全国人民代表大会常务委员会关于维护互联网安全的决定》,而与网络安全相关的法律更多地散见于其他法律、行政法规、部门规章、司法解释、规范性文件或政策性文件之中。不难看出,整体上我

PC-Doctor组件存在提权漏洞,海量设备面临网络攻击风险

*本文中涉及到的相关漏洞已报送厂商并得到修复,本文仅限技术研究与讨论,严禁用于非法用途,否则产生的一切后果自行承担。PC-Doctor是国外的一款计算机硬件检测和清理优化工具,有着相当长的应用历史,很多计算机设备生产厂商基于其组件构建了自己的计算机管理软件,并预装进设备获得了大量分发,因此本次发现的漏洞将影响全球范围内数以亿计的计算机设备。来自SafeBreach的专家发现大多数戴尔PC上预装的戴

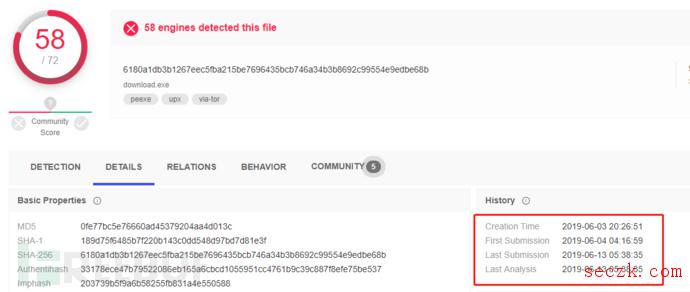

Bluehero挖矿蠕虫变种空降

背景概述近日,深信服安全团队捕获到Bluehero挖矿蠕虫最新变种,该挖矿蠕虫集多种功能为一体,释放后门程序窃取主机信息,释放Mimikatz模块、嗅探模块、“永恒之蓝”攻击模块、LNK漏洞利用模块(CVE-2017-8464)进行传播和反复感染,最终释放挖矿模块进行挖矿。通过威胁情报查询,Bluehero挖矿蠕虫最新变种两个关键文件的创建时间均为6月3号,可以确认近期刚开始进行活动,并且有扩大感