真实案例:黑客精准攻击某日企 收集信息后或将发起更深层攻击

日前,火绒工程师接到某日企公关公司求助,称在未安装火绒的情况下,员工所用企业邮箱被盗,并向其服务的多个客户发送带有病毒附件的邮件。火绒工程师根据该公司提供的邮件及病毒附件分析发现,这是一起有预谋的、针对特定企业进行的APT类攻击(高级可持续性攻击)。附件文档内容并非公司员工编写,并经过精心设计,可以看出攻击者对该公司及其所服务客户工作时间、习惯以及业务等都极其熟悉。

火绒工程师分析,病毒邮件附件为一个压缩包,内有伪装成Word文档的病毒程序(木马下载器),诱骗用户点击。一旦病毒被执行,首先会释放一个与病毒同名的真实的Word文档,并同时将自己隐藏到其它目录中,且可以随开机自行启动。

伪装成Word的病毒程序

隐藏的病毒主要实施两种行为:一是搜集被攻击的电脑系统版本和安装的安全软件信息,发送至病毒远程服务器;二是从远程服务器中下载其它病毒到本地执行。由于该企业求助火绒分析病毒邮件时,距离被攻击时间已有两周,其远程服务器已经无法下载病毒模块,但依旧处于开启状态,不排除后续派发其它病毒到本地执行的可能性。

而值得一提的是,该病毒入侵电脑后还会关闭趋势安全软件,该软件为多数日企所用,这近一步表明攻击者精准的了解攻击目标,而非盲目攻击。

目前,火绒产品(个人产品4.0、5.0公测版以及企业版)最新版均可以查杀该病毒。火绒也将持续对该病毒以及该病毒的服务器进行监控,以便及时做出预警,防止相关企业再次受到此类攻击。

最后,针对此类精准、持续的邮件攻击,火绒工程师建议广大企业用户:

及时寻求安全公司的帮助,查询病毒来源、去处以及危害,并及时清除病毒,加强安全防护,比如定期修改邮箱密码;而对于收件方,如果已经执行了病毒附件,也需要联系安全厂商进行全面排查,防止黑客入侵。此外,还可以安装靠谱安全软件定期杀毒,并开启相关防御功能,比如“火绒安全软件”的“邮件防护”,可及时有效查杀企业邮件客户端的收、发邮件中的病毒。

附【事件相关样本分析】:

某日企公关顾问公司发现有部分企业邮箱对该公司客户发送带有恶意附件的邮件,。附件包含的文档格式经过精心设计,内容非公关公司员工编写, 对客户的投放较为精准,且对双方企业构成、业务、工作习惯较为熟悉,带有明显的APT攻击痕迹。

用户提供的恶意邮件附件为一个压缩包,压缩包中包含有伪装成Word文档的病毒程序(通过插入Unicode RLO控制符改变文件名的显示顺序),诱骗用户点击执行。

伪装成Word文档的SCR可执行文件

病毒主要恶意行为:

1、 遍历进程,查找PC-cillin安全软件相关程序”pccnt.exe”并结束。

2、 解密用于欺骗用户的Word文档到病毒当前的目录下,并打开。

3、将自身移动到%Temp%目录下,更名为avirra.exe,之后将新的文件路径添加注册表启动项。(HKCU\SOFTWARE\Microsoft\Windows\CurrentVersion\Run\Ravirra)

4、 使用主机的用户名、MAC地址作为标识,并收集主机的系统版本和安装的安全软件信息后,将两段数据简单加密拼接发送至病毒服务器。(hxxp://180.150.xxx.xxx/ser.php)。

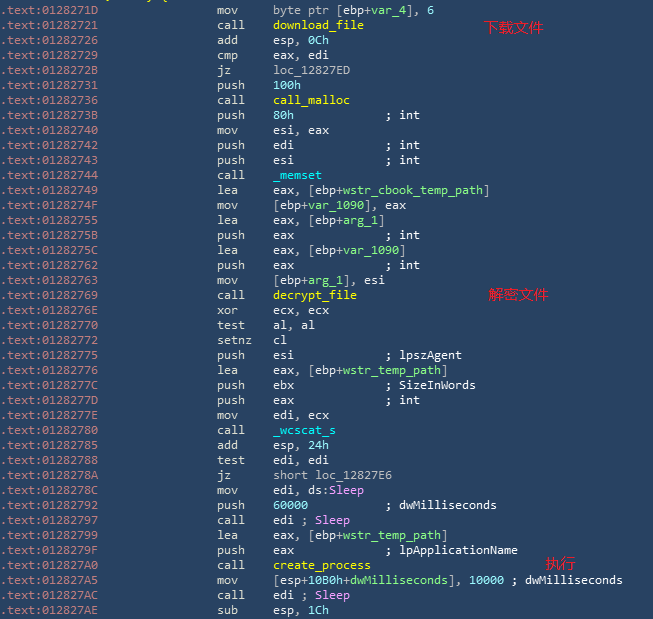

5、 从地址hxxp://180.150.xxx.xxx/cbook.jpg下载相关文件解密后执行。下载和解密的相关下载代码,如下图所示:

6、 以上分析可以证明该病毒属于攻击的前期阶段,后续攻击会根据病毒服务器的返回的数据做进一步渗透。

企业联系火绒提取邮件时,距离邮件发送已超过两个星期, C&C服务器已经无法请求到病毒相关模块。但该服务器的Web服务依然处于发布状态,不排除将来下发其他病毒模块到被入侵计算机执行的可能性。

建议企业在发生安全事件时,及时与安全公司取得联系,寻求对样本分析、事件溯源和安全技术的支持。

此次安全事件中,如果收件方已经执行了邮件附件的情况下,也需要联系安全厂商对企业内网进行检测,不排除黑客已经入侵到公司内网的可能。

我们会继续对此C&C服务器的监控,当此服务器再次活动时会及时做出预警,防止相关企业再次遭受此类侵害。