酒店中电子服务终端或因硬编码凭证而被黑客控制

近期,有安全研究人员发现,在一个不安全的网站上所提供的一个应用程序中包含了一些敏感凭证,而这些凭证可能会让攻击者非法控制那些面向消费者的各种公司组织中的电子服务终端。

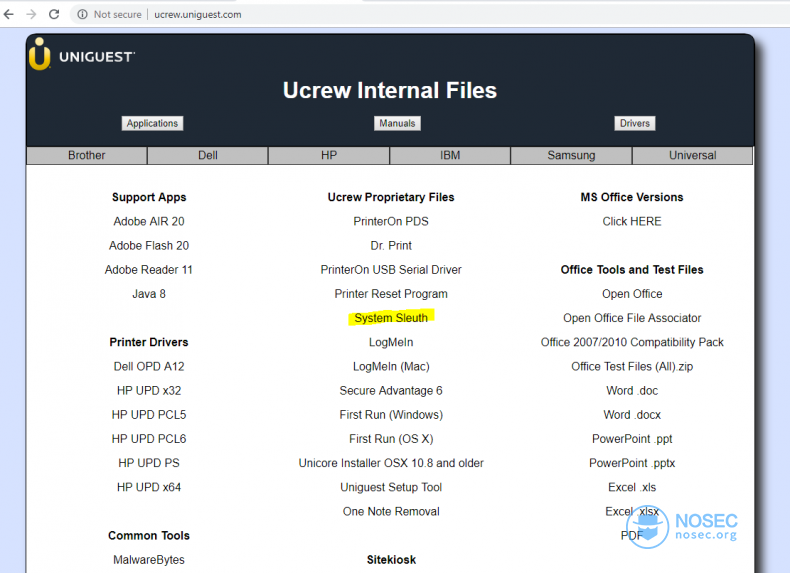

该工具名为SystemSleuth,专为使用Uniguest子域的技术人员而准备的。Uniguest子域是专门为托管其他公司技术人员所使用的程序而创建的。

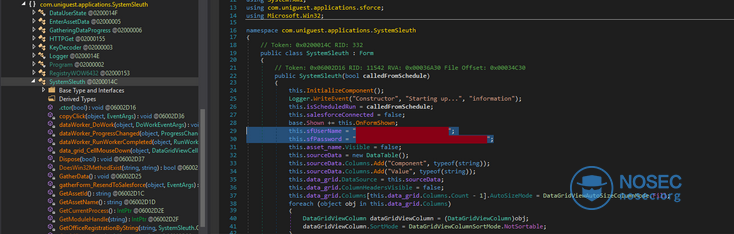

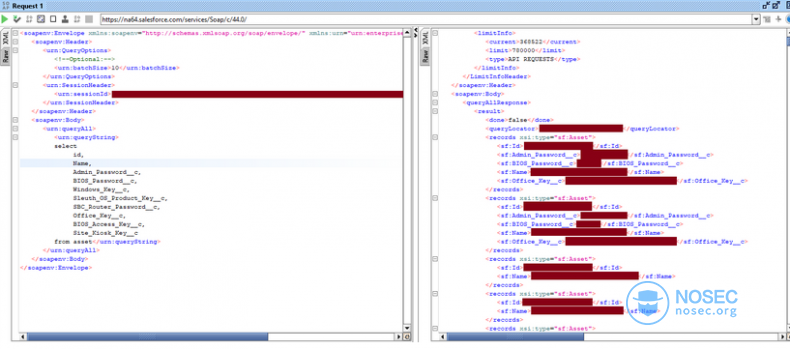

它的主要的功能是从kiosk中检索产品密钥、资产标签或密码等。在对其逆向工程后发现,代码中嵌入了Salesforce API的凭证,该API接口主要用于发送所有已收集的数据。

TrustWave的安全研究人员在使用以上硬编码的凭证和开源的SOAPUI工具连接到了API接口,发现他们可以接触到“Uniguest云数据库中的所有数据”。

这个安全问题可以说是特别严重,因为云数据库中包含了Uniguest客户的众多敏感信息——管理员、路由器和BIOS密码、产品密钥等。

“一旦攻击者掌握这些敏感信息,对手就可以直接往机器中部署各类恶意软件,例如键盘记录器、远控木马等,任何住进酒店的客户都有被攻击的风险。”

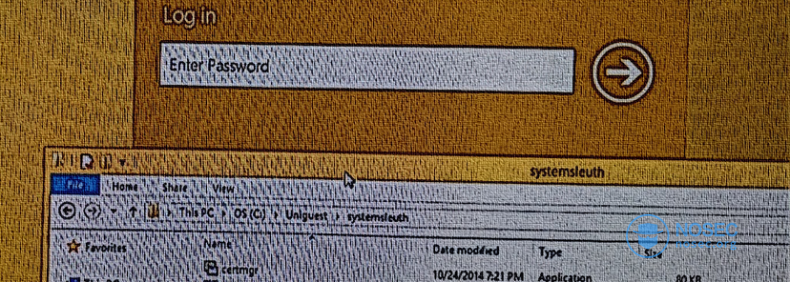

Uniguest所管理的信息亭是专为和酒店、养老、专业零售、教育和企业部门的消费者互动而设计的封闭式Windows机器。

这些机器有特定的用途,可用于浏览网页、打印票据或从当地供应商购买商品。

因此,我们可以很容易想象出攻击场景,用户会被重定向到恶意网站,被攻击者窃取到网络帐户或支付卡的登录付款凭证。

在近期发布的一份报告中,研究人员表示通过这种方式访问的云数据库中包含的所有Uniguest客户的敏感信息。

Trustwave已将这起安全事故告知了Uniguest,并且该公司已将该网站置于一个身份验证门户之后。此外,公司还禁用了这个API登录凭证。

然而,这些仅仅是解决这个安全问题的第一步,因为研究人员在一些信息亭上发现了另一个旧版本的SystemsLeuth工具,它包含了Salesforce API的另一组帐户凭证以及其他包含了资产清单数据的API接口信息。

完全解决这个问题需要在信息亭上重新安装操作系统,考虑到线下部署了几千台机器,这个修复过程可能需要很长时间。

本文由白帽汇整理并翻译,不代表白帽汇任何观点和立场 来源:https://www.bleepingcomputer.com/news/security/hotel-kiosks-could-be-unsafe-due-to-exposed-keys-in-tech-tool/