欺诈性域名如何伪装自己

网络犯罪分子利用新型顶级域名、热门关键词和有针对性的电子邮件诱骗受害者点击恶意链接。

域名欺诈是一种古老的网络安全威胁,随着网络犯罪分子利用新的顶级域名、隐私法规和社交工程策略,这种欺诈方法以新的表现形式出现在大众眼前。

Proofpoint Digital Risk Protection 的研究人员在 2019 年域名欺诈报告中发现,超过 3/4 的企业发现了冒充其品牌的 “相似” 域名。几乎所有人企业 (96%) 都发现自己的品牌域名与另一个顶级域名(TLD)完全相同;例如,URL以 “.net” 结尾的,而不是以 “.com”。

Proofpoint 负责威胁业务的副总裁 Kevin Epstein 表示:不论是从直接收入还是间接损失的角度来看,这都给品牌造成了巨大的问题。

在最理想的情况下,消费者可能偶然发现了一个与你的域名类似的空白网站。最糟糕的情况是,他们最终进入了冒牌网站,进行了一笔交易,他们的资金和信用卡信息被发送给了网络犯罪分子。他们对攻击者和品牌都感到愤怒。

冒牌域名会损害企业声誉,导致客户流失造成间接财务影响。

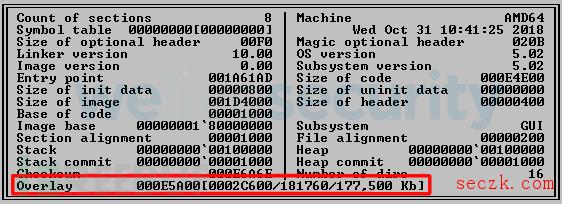

大多数域名都是由个人和企业为了合法业务注册的。而有一些域名则是被攻击者注册用来发起网络钓鱼攻击、在冒牌网站上销售山寨商品、或通过 “误植域名 (typo-squatting) ” 劫持误植流量来赚钱。Proofpoint 发现,在 2018 年第一季度到第四季度,欺诈性域名的注册数量增长了 11%。这些域名会根据一个分析域名记录、信誉、网站内容、电子邮件活动和其他因素的分类引擎被归为欺诈性域名。

Epstein在今年的报告中说道:最有趣的事情是攻击者策略的变化。网络犯罪分子已经从投资先进技术攻击转向 “发生在互联网的每一个角落”,更针对个人的网络钓鱼攻击。任何一封电子邮件都可能想要骗取你的钱财,假装来自你的老板或银行。

社交工程

这些把戏都源于社交工程。新顶级域名 (TLD) 的兴起导致了欺诈性域名注册激增。研究人员发现,除了传统的 “.com”,“.net” 和 “.org” 之外,其他欺诈域名呈 “显著增长” 趋势。有一些不太为人所知的欺诈性顶级域名包括 “.top” (#2),”.fr”(#3), “.men”(#19),和 “.work”(50)。欧洲国家代码经常被那些希望通过虚假链接欺骗受害者的犯罪分子们使用。

如果有人在 URL 中看到知名银行的名称,他们很可能会点击链接,而不会注意到末尾的 .pop 或 .xyz。看到这些人们应该会停下来,但这发生在知名品牌身上似乎看起来是安全的。

这种倾向可以在 Segasec 的新发现中得到证实,该公司最近发现针对 Walmart、Best Buy 和 Wayfair 客户的域名欺骗行为有所增加。据有关人士透露,就是在母亲节前一周,他们注意到有 188 个与沃尔玛品牌相关的域名被创建,而在节日前两周则有 80 个新域名被创建:walmartgiftpromo[.]com 就是一个例子。其他的还包括了bestbuy-survey[.],online,bestbuyus[.]org和bestbuycyprus[.]eu。

Segasec首席执行官Elad Schulman表示:

一些诈骗网站有证书,这也让受害者放心。攻击者正从普通域名转向合法证书,这一趋势导致了受害者的 “归因错误”。当然,挂锁表示与服务器的连接是加密的,但这并不意味着服务器是合法的。人们看到挂锁时感到安全;因此,他们很可能会接触这些潜在的恶意网站。

三思而后行

更多的攻击者不再依赖于被动的抢注域名策略,而是直接通过钓鱼攻击欺骗受害者。研究人员称,商务邮件诈骗 (BEC) 非常常见。很多犯罪分子会挑选一大群人作为目标发送恶意链接,这些链接似乎来自真正的品牌,或者包含他们认为受害者可能会点击的关键词。

哪些术语最常见?有一些词语常年占据榜单;例如 “房地产”(real estate),在六月到十二月稳居榜首,以及 “待售”(for sale)、“我是”(I am)、“区块链”(block chain)、“比特币”(bit coin) 以及其他与加密货币相关的美国城市名称和术语。其他经常出现在域名中的技术相关术语包括 “服务器”、“安全性” 和 “系统”。

受到这些恶意邮件攻击的不是首席执行官或首席财务官,而通常是与之共事的中层管理人员。Epstein 表示:这并不一定和高层有关。攻击者更有可能成功地欺骗 CEO 的助理,而不是 CEO 本人,他们会频繁地浏览 LinkedIn 和其他社交平台,找出他们的目标。

Schulman 指出,不仅电子邮件会带来域欺欺诈的风险。