安全研究人员发布了两个思杰严重漏洞的利用

对于最近思杰 (Citrix) 曝出的两个超级漏洞——Citrix Application Delivery Controller (ADC) 和 Citrix Gateway 产品中的远程利用漏洞,尚未应用漏洞缓解措施的企业要抓紧了。两组独立的研究人员已在 GitHub 上发布了针对该漏洞的概念验证漏洞利用代码 (CVE-2019-19781)。其中一个漏洞利用——Project Zero In

所有Windows都中招!微软爆出超级漏洞

本周三,所有运行 Windows 的企业和个人都必须密切关注并更新一个Windows补丁。据著名安全博客 KrebsOnSecurity 爆料,微软计划于周三(美国当地时间周二)发布重要软件更新,修复一个:所有版本 Windows 中都存在的核心加密组件中的一个极为严重的安全漏洞。NSA 发现史上最可怕的微软产品漏洞,美军方优先获得补丁据 Krebs 的 Twitter 消息,美国国家安全局 NS

研究人员发现数以亿计的电视网络使用的调制解调器(光猫)存在安全漏洞

电缆调制解调器又名线缆调制解调器(Cable Modems) , 是种可以同时连接有线电视网络和宽带网络的网络设备。通常在运营商向用户同时提供广播电视节目和互联网时会安装此类设备,目前大多数地区都在广泛使用此类设备。日前来自丹麦的安全团队发现使用博通芯片组的电缆调制解调器存在严重级安全漏洞会危害到整个互联网的健康。攻击者借助漏洞可以远程操纵这些电缆调制解调器并组建僵尸网络,而这类设备在

微软Access数据库出现漏洞 或致8.5万家企业面临风险

2020年1月8日,研究人员发现,微软的Access数据库应用程序存在一个漏洞,如果不进行修补,可能会对数千家美国企业产生不良影响。Mimecast的团队发现的这个漏洞可能会导致敏感信息的意外泄露。他估计,约有85000家企业面临风险。不过,到目前为止,据信尚没有任何公司受到损害。这个内存泄漏缺陷与去年在Microsoft Office中发现的漏洞非常相似。Access随机地将称为内存元素的数据片

Mozilla 释出补丁修复一个正被利用的 Firefox 漏洞

Mozilla 释出了 Firefox v72.0.1,紧急修复了一个正被利用的漏洞。漏洞属于类型混淆,影响 IonMonkey,它是 Firefox JS 引擎 SpiderMonkey 的 JIT 编译器。该漏洞由中国安全公司奇虎 360 发现和报告。该公司在一则已删除的推文中称,IE 也有一个 0day 漏洞也正被利用。这是 Mozilla 在过去一年修复的第三个 0day 漏洞。

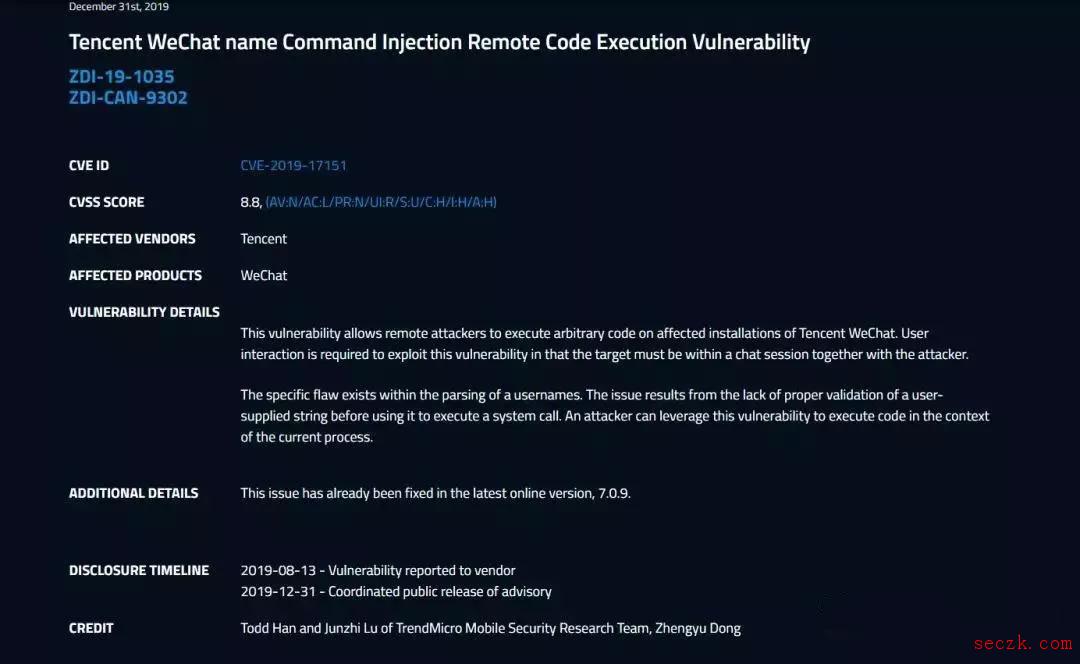

【不要和陌生人说话】微信爆名称命令注入远程执行代码漏洞

CVE ID:CVE-2019-17151CVSS评分为8.8受影响的供应商:腾讯受影响的产品:微信漏洞详情: 此漏洞由趋势科技移动安全研究团队的 Todd Han、Lujunzhi Dong 和Zhengyu发现。远程攻击者可以在受影响的腾讯微信安装上执行任意代码。利用此漏洞需要用户交互,因为目标必须与攻击者一起在聊天会话中。 &n

儿童智能手表爆高危漏洞 黑客能轻易追踪孩子

因一个定位追踪数据库的暴露,仅通过一部智能手机的精准定位数据,短短几分钟内,美国总统特朗普的一举一动就被完全锁定掌握。《纽约时报》在 12 月 20 日刊出的《如何追踪特朗普》一文,披露了这份重磅级数据库的存在,内含 1200 多万美国人、500 亿个定位信号,其中包括很多美国名人、政要的定位信息。由此报道,位置数据的重要性可见一斑。试想一下,如果是你家孩子的实时定位信息被陌生人掌握,那该是多可怕

麦哲伦2.0来袭,再曝五个SQLite漏洞

继麦哲伦1.0 (Magellan 1.0) 曝光三个 SQLite 漏洞后,近日腾讯 Blade 安全团队公布了 Google Chrome 浏览器的五个新漏洞,攻击者可以利用这些漏洞来远程执行代码。SQLite 是全球最受欢迎的轻量级数据库之一,尤其是在嵌入式设备中,SQLite 比 MySQL、SQL Server 资源占用少,执行效率高,自带数据库引擎。因此,腾讯 Blade 发现的 SQ

英伟达发布 GeForce Experience 紧急安全更新修复高危级别安全漏洞

英伟达日前已经面向所有用户推送GFE软件紧急安全更新 ,该更新旨在修复GFE组件中存在的高危级别安全漏洞。GFE是英伟达显卡的辅助应用可以帮助用户自动更新驱动程序、优化游戏体验、提供与好友分享游戏截图等功能。英伟达显卡驱动程序安装包默认情况下会安装GFE组件,因此在全球范围内也有相当多的用户会受到漏洞的影响。引发DoS攻击和权限提升:英伟达显卡驱动程序附带的GFE组件在最近多个版本里都存在DoS攻

Twitter Android app 漏洞被用于匹配 1700 万用户手机号码

安全研究员 Ibrahim Balic 利用一个 Twitter Android app 漏洞匹配了 1700 万用户的手机号码。Twitter 的联络人上传功能会在上传通讯录之后返回匹配到的用户数据,也就是你可以知道一个随机生成的手机号码是否属于一位真实用户。可能是为了防止此类的随机号码生成,Twitter 不接受序列格式的通讯录上传。但这一机制显然很容易绕过,Balic 生成了超过 20 亿个