最重要的漏洞披露渠道:社交媒体

一提到漏洞披露,人们首先想到的是漏洞赏金平台或者国家漏洞库之类,但事实上,最重要的、最“及时”的漏洞披露渠道,往往是社交媒体。据美国能源部太平洋西北国家实验室(PNNL)的计算机科学家称,在政府官方漏洞网站披露软件漏洞之前,漏洞信息往往已经在社交媒体上展开讨论,这种做法可能构成国家安全威胁,但也为政府网络安全提供了一个机会,那就是在社交媒体尚更紧密地监视关于软件漏洞的讨论。PNNL数据科学和分析小

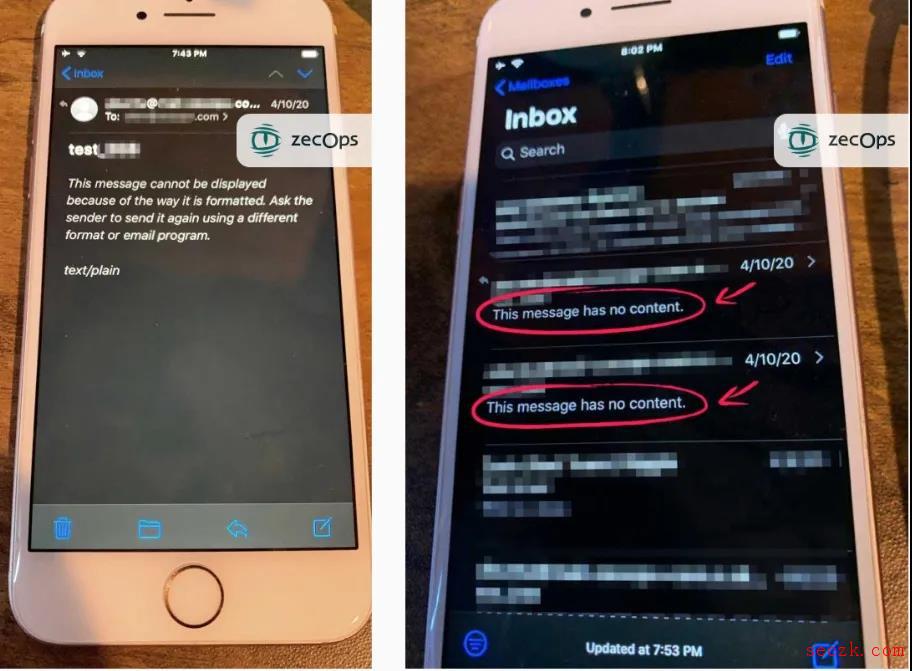

苹果确认:几乎所有iPhone都存在一个严重漏洞

威胁监控公司ZecOps本周发布了一个“大新闻”,指出:Apple iOS Mail应用程序中存在三个严重漏洞,可被黑客利用进行零点击攻击(无需用户交互即可实施攻击,通常此类漏洞价格高昂,使用者大多是国家级黑客)。自2012年9月发布iOS 6以来,这些漏洞一直存在于Mail应用程序中,这意味着这个“遗传”了八代iOS的严重漏洞影响着当今使用的几乎所有iPhone。苹果公司随即发表声明否认这是程序

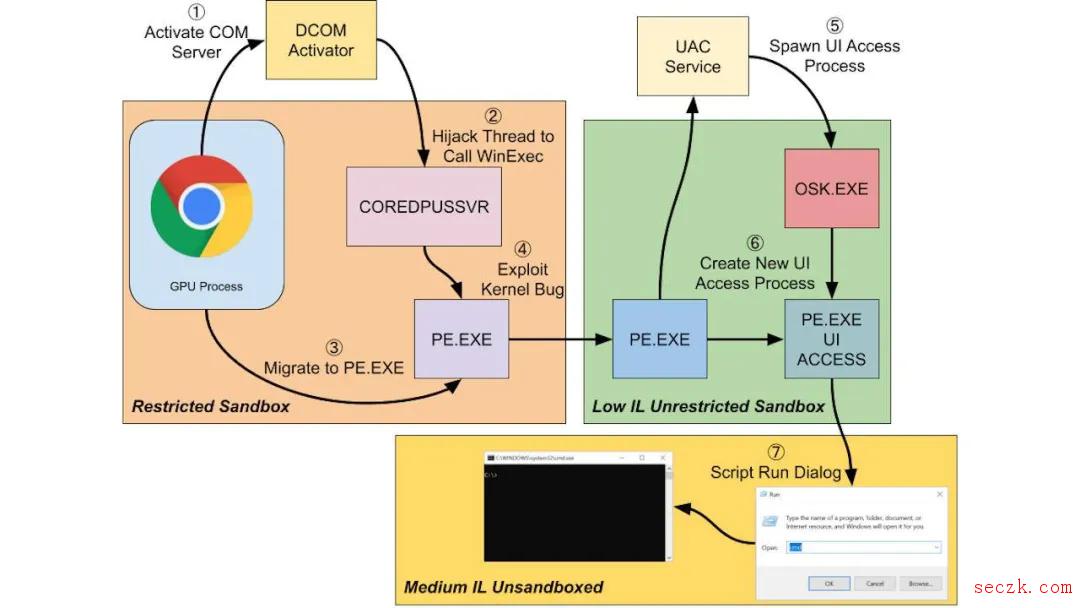

微软发布令牌漏洞公告:可绕过Chromium沙盒执行任意代码

谷歌的Project Zero安全团队发现了这个漏洞,如果被黑客利用能够绕过Chromium沙盒,运行任意代码 。谷歌的安全团队近日发现存在于Windows 10 May 2019(Version 1903)功能更新中的某个BUG,能够破坏所有基于Chromium浏览器的沙盒。想要利用这个漏洞发起攻击比较复杂,主要是更改操作系统代码中与安全令牌分配有关的代码。将“NewToken->

黑客正在利用Sophos防火墙0DAY漏洞

该攻击使用一个以前未知的SQL注入漏洞来访问暴露的XG设备 。网络安全公司Sophos于周六发布了紧急安全更新,以修补XG企业防火墙产品中的一个零日漏洞,该漏洞被黑客广泛滥用。Sophos表示,在收到一位客户的报告后,它于4月22日(星期三)晚首次得知了该漏洞。客户报告看到“在管理界面中可见的可疑字段值”。在调查了报告之后,Sophos确定这是一次主动攻击,而不是产品错误。黑客滥用SQL

福昕软件曝出大量高危漏洞

近日,福昕软件(Foxit Reader)旗下的 Foxit Reader 和 PhantomPDF 等流行 PDF 工具先后曝出高危的远程代码执行漏洞。据悉,福昕软件已经发布了补丁,修补了 Windows 版 Foxit Reader 和 Foxit PhantomPDF (版本 9.7.1.29511 及更早版本)中与 20 个 CVE 相关的严重漏洞,其中一些漏洞使远程攻击者可以在易受攻击的

iOS出现致命漏洞?苹果中国不予置评

4月23日消息,苹果的iOS系统被扒出一个致命安全漏洞。该漏洞会影响iPhone/iPad邮箱应用、iOS 6及以上所有版本系统。对此,有相关的媒体向苹果中国求证,得到的回答却是:不予置评! 有证据表明至少有6次安全入侵利用了此漏洞,甚至可能已被黑客暗中利用了8年之久,5亿多用户正面临风险,这对于一向以安全著称的苹果公司,还是极为少见的。 据悉,本次曝光的漏洞是一家名为ZecOps的移动网络

iOS系统出现惊天漏洞感染任意iPhone均可被感染 苹果正在紧急修复中

较为封闭的iOS系统向来以安全性著称 , 不过在信息安全领域严格来说没有绝对的安全 , 即便是iOS也会存在漏洞。比如国外安全公司ZECOPS公布iOS系统的最新安全漏洞 , 该安全漏洞自iOS 6开始到iOS 13.4.1 (最新版) 均存在。此次安全漏洞值得关注的只要有以下原因 : 1.无需用户交互即可利用 ; 2.可远程触发 ; 3.攻击者已在野外遭到利用。经过评估后研究人员认为该

大量NS玩家汇报账户异常登录 任天堂疑似遇安全漏洞

任天堂可能遭遇了一定规模的账号安全漏洞问题,且目前尚未公开。昨日任系新闻站LootPots创始人Pixelpar发推怀疑自己Switch关联的任天堂账号被黑,并称虽然所使用的的密码强度够大,其账户还是在一夜之间被多次异地访问。该推引发了大量玩家的热议,来自世界不同地区的玩家在Reddit和推特上同样报告类似的问题,称NS上的任天堂账户出现异常登录状况。Pixelpar随后透露自己在一夜之间收到了4

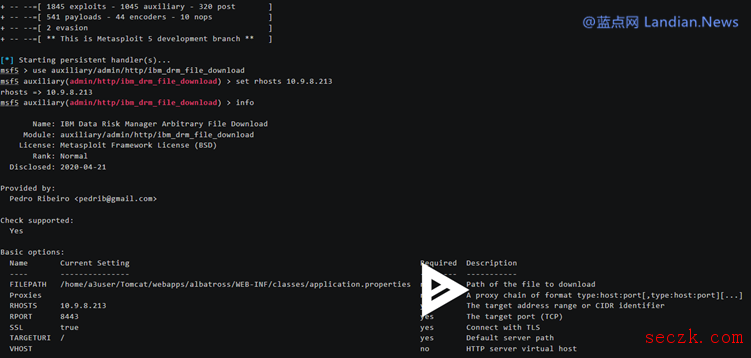

只要你不公布漏洞我绝对不修复:研究人员公开IBM产品4个零日漏洞

按行业通行做法安全公司和研究人员在发现漏洞后有义务向开发商提交漏洞,并给予开发商一定的时间修复漏洞。待漏洞修复后安全公司和研究人员才能披露漏洞防止对用户造成威胁,这种通行做法基本上得到多数开发商认可。然而也有部分开发商对于漏洞的态度向来是爱理不理的,比如此前西部数据就不理睬通报直到研究人员公布漏洞。不幸的是现在连IBM这种级别的公司竟然也存在同样的问题,日前有研究人员直接在GitHub上公布4枚漏

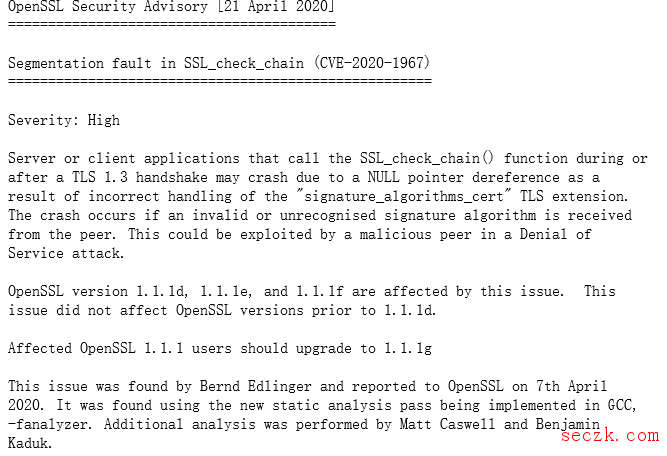

OpenSSL 曝出一个高危漏洞

OpenSSL 项目发布安全公告,披露了一个影响 OpenSSL v1.1.1d、1.1.1e 和 1.1.1f 的高危漏洞。该漏洞可被用于发动拒绝服务攻击。开发者称,在 TLS 1.3 握手期间或之后调用 SSL_check_chain() 函数的服务器或客户端应用可能会发生崩溃,原因是不正确处理 signature_algorithms_c