安全周报(03.23-03.29)

英国安全公司Keepnet Labs泄露50亿条安全记录

你使用的Windows Defender可能并不安全 BUG致其可能跳过扫描病毒文件

微软再曝高危远程代码执行漏洞

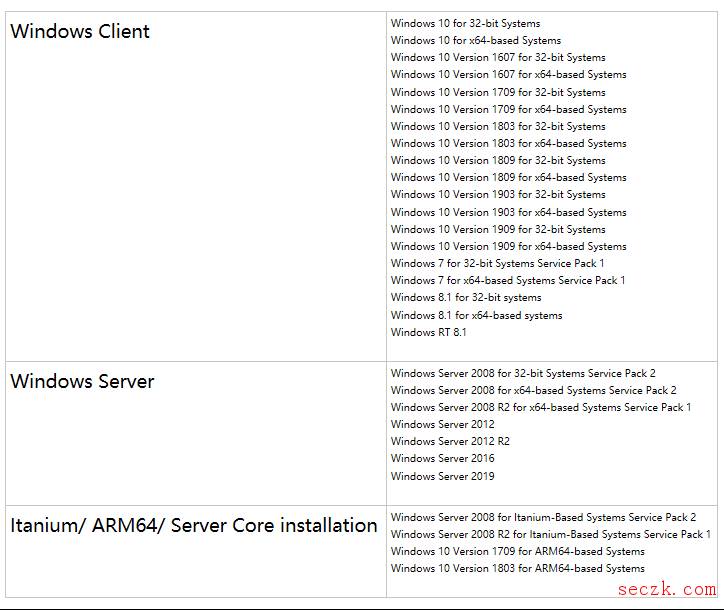

北京时间3月24日,微软紧急发布一则Type 1字体解析远程代码执行漏洞警报(ADV200006)。该漏洞是由于Windows内置的Adobe Type Manager库在解析特制的Adobe Type 1 PostScript格式时处理不当引起,可导致远程代码执行。攻击者可通过多种方式利用此漏洞,例如诱导用户打开或在 Windows 预览窗格中查看有威胁的文档。该漏洞微软评级为 “Critical”(高危),影响Windows7及其之后的所有版本Windows系统(WinXP不受影响),危害较大。微软官方提供了临时防御方式,并预计会在下个月的补丁日发布该漏洞的修复补丁。

有攻击者正发动中间人攻击 GitHub和京东受影响最大

据反馈,有攻击者正在大规模的发起中间人攻击劫持京东和 GitHub 等网站。此次攻击很有可能是基于 DNS 系统或运营商层面发起的,目前受影响的主要是部分地区用户但涉及所有运营商。例如中国移动、中国联通、中国电信以及教育网均可复现劫持问题,而国外网络访问这些站点并未出现异常情况。

由于攻击者使用的自签名证书不被所有操作系统以及浏览器信任,因此用户访问这些网站时可能会出现安全警告。从目前攻击情况来看此次发起攻击的黑客很可能是初学者,而攻击目的很有可能只是在测试但没想到规模如此大。

假冒Corona杀毒软件宣称能提供新冠病毒防护

该应用网站写道:“我们来自哈佛大学的科学家一直在研究一种特殊的AI开发技术,通过使用Windows应用来对抗这种(新冠)病毒。当应用运行时,你的电脑会主动保护你免受冠状病毒(Cov)的攻击。”

该网站提供了一个被感染的安装器,据Malwarebytes披露,它不会在一台被攻击的机器上丢下BlackNET RAT,而设备则会自动添加到BlackNET僵尸网络中。

恶意软件感染自身具有一系列功能,包括作为僵尸网络的一部分发起DDOS攻击、截屏、窃取Firefox cookie等敏感信息、保存密码和比特币钱包以及运行一个键盘记录器来监控系统上的活动等。