银行卡一夜丢失10万,新型“嗅探”盗刷技术又来了

【黑话连篇】该栏目更多的是揭露事件或对事件的看法,以达到让人精神得到升华的目的。说起黑客,大众的第一反应肯定会想到电脑屏幕上不断滚动的代码,和那个永远也看不清脸的背影。 大家都会觉得黑客是一个很神秘的群体,他们的技术很高超,随便写个脚本就能把五角大楼给黑了,回车一敲整栋楼的摄像头都能被控制住。 当然,大众对于黑客形象的概念大多来自于影视剧,而影视剧为了艺术创作就进行了想当然的形

恶意软件绕过终端防护的六种方式

终端防护措施被突破而造成的数据泄露事件数量持续上升。攻击者为何能够屡屡得手?波耐蒙研究所《2018 终端安全风险状态》报告显示:63%的 IT 安全人员认为过去一年中攻击频率有所上升;52%的受访者称不能切实阻止所有攻击。他们的反病毒解决方案只能阻挡43%的攻击。64%的受访者称,自家公司至少经历过一次造成数据泄露的终端攻击。该报告基于对660名IT安全人员的问卷调查,结果显示大多数受访者 (70

警惕!最需要防范网络攻击四大行业

社会对基于网络的技术的依赖意味着安全专业人士必须抵御网络攻击,以及更多的传统威胁,比如窃取者或心有不满的员工。然而,网络罪犯在一些行业中呈现出不均衡地较高比例。以下是其中的四个行业:1. Health Care医疗产业由于医疗专业人员常常面对生死攸关的情况,网络攻击可能在很大程度上降低工作效率并阻碍病人护理。一些攻击导致包括多个设施在内的整个卫生系统的瘫痪,迫使受影响的用户从电脑化流程转向纸质流程

网络安全事件监测和预警

1、预警分级网络安全事件预警等级分为4级:由高到低依次用红色、橙色、黄色和蓝色表示,分别对应发生或可能发生特别重大、重大、较大和一般网络安全事件。2、预警监测各单位按照“谁主管谁负责、谁运行谁负责”的要求,组织对本单位建设运行的网络和信息系统开展网络安全监测工作。重点行业主管或监管部门组织指导做好本行业网络安全监测工作。各省(区、市)网信部门结合本地区实际,统筹组织开展对本地区网络和信息系统的安全

如何评估威胁情报中的情报源,是你作出应对之策的首要问题

随着攻击面不断扩大和威胁的日益复杂。对于安全行业的人员来说,仅仅对攻击事件做出相应的应激反应是不够的。日益复杂的环境为攻击者提供了多种攻击机会。由于每个行业和组织都有自己独特的数据保护需要,并使用和自己需求匹配的一套安全应用程序、安全技术等。不过,从另一个侧面来讲,使用的安防手段越复杂,攻击面也就越多,所有这些都为新的攻击方法引入了大量的新变量,这也是攻击事件层出不穷的另一个原因。在过去几年中,我

关于灰色软件(Grayware)及其危害,你了解多少?

灰色软件是一个棘手的安全问题。虽然与高频报道的“恶意软件”和“勒索软件”等术语相比,“灰色软件”略显耳生,但事实上,我们每个人都曾跟它有过亲密接触:例如,许多新系统中所提供的不为人熟知的应用程序,或是具备为人熟知的名称但却非官方提供的应用程序。灰色软件是一个棘手的安全问题。虽然与高频报道的“恶意软件”和“勒索软件”等术语相比,“灰色软件”略显耳生,但事实上,我们每个人都曾跟它有过亲密接触:例如,许

10个技巧以防止来自内部人员的安全威胁

2001年美国联邦调查局高级特工Robert Philip Hanssen被曝是俄罗斯间谍,这给美国联邦调查局当头一棒,这也让我们吸取一个教训:我们最信任的人可能带来最大的威胁。现在我们已经非常善于保护我们的外围,但我们大多数人并没有充分保护企业免受内部威胁,包括员工(现任和前任)、业务合作伙伴、承包商、实习生甚至客户等。虽然我们的大部分精力都集中在基于互联网的攻击,但其实绝大多数安全事件源自内部

10个技巧以防止内部人员安全威胁

2001年美国联邦调查局高级特工Robert Philip Hanssen被曝是俄罗斯间谍,这给美国联邦调查局当头一棒,这也让我们吸取一个教训:我们最信任的人可能带来最大的威胁。现在我们已经非常善于保护我们的外围,但我们大多数人并没有充分保护企业免受内部威胁,包括员工(现任和前任)、业务合作伙伴、承包商、实习生甚至客户等。虽然我们的大部分精力都集中在基于互联网的攻击,但其实绝大多数安全事件源自内部

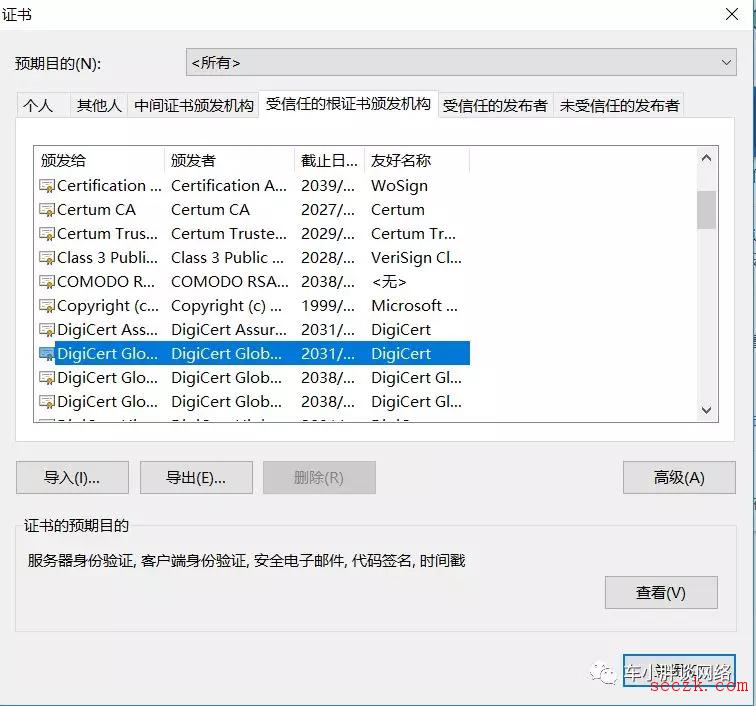

什么是自签名数字证书?

正文最近华为事件的不断升级,让国人认识到科技的威力,谁在全球科技的竞争中处于弱势,将会遭受到强势一方的肆意蹂躏,这不是我们想要的结果。我们想要的结果是,我们有能力将对手按倒在地不断摩擦!强大是为了更好地保护自己,人民生活幸福,是为了避免被按倒在地摩擦的悲惨命运! 与其喊一万遍这样的口号,还不如踏踏实实学点技术,当有越来越多的人能够静下心来研究技术了,科技整体实力上升了,才能科技竞争中立于

破坏攻击者利用域凭据

攻击者如何在组织的网络中从一台机器移动到另一台机器。许多人认为攻击者利用零日攻击但事实并非如此。攻击者可能不想或不能这样做。攻击者如何使用零日攻击?良好的零日漏洞可以在各种不同版本的操作系统上运行,可以有效地执行代码,窃取特权凭证,并获得对关键系统和应用程序的访问需要相当多的技巧和时间。它们需要大量工作才能有效实施和执行。假设攻击者确实利用了零日攻击,该人会用它做什么?攻击者每次使用漏洞利用程序时