漏洞预警丨Fastjson远程代码执行漏洞

一、前言Fastjson是阿里巴巴的开源JSON解析库,它可以解析JSON格式的字符串,支持将Java Bean序列化为JSON字符串,也可以从JSON字符串反序列化到JavaBean。二、漏洞简介Fastjson 1.2.48版本以下存在反序列化漏洞补丁绕过。三、漏洞危害经斗象安全应急响应团队分析Fastjson多处补丁修补出现纰漏,Fastjson在1.2.48版本以下,无需Autotype开

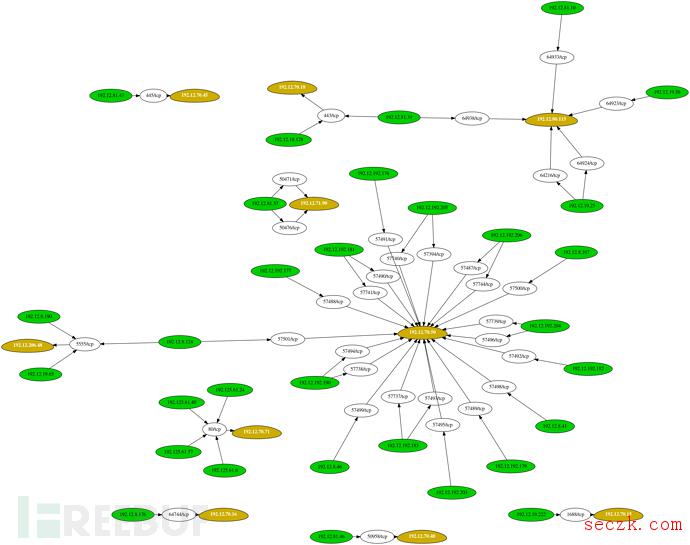

Leprechaun:渗透测试过程中用来将网络拓扑可视化的工具

在获取组织网络的提升权限后,接下来你想要做什么?我想大多数的答案应该是,获取有价值的数据!如今市面上已有许许多多的工具和方法,可以帮助我们在渗透测试期间提升权限,以及查找有价值的数据。在本文中我想讨论Leprechaun,一款用于协助后渗透利用的新工具 。为什么选择Leprechaun?在我的许多渗透测试任务中,想要获取至少某种级别的提升权限通常只是一个时间问题,从而允许我在内部环境中枚举系统和服

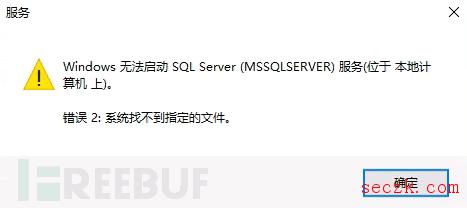

一起双网卡服务器被黑引发的勒索事件

事件溯源在六月一个风和日丽的早上,深信服安全团队接到了客户紧急反馈,数据库突然连接不上,业务中断,怀疑遭到了黑客攻击。介入排查后发现,数据库启动失败的原因是数据库组件丢失,系统找不到指定的文件。排查服务器目录,惊奇地发现了一个敏感的文件,!!!READ_ME_FIRST!!!.txt,通过文件名称来看,很有可能是一个勒索信息文件,因此推测该数据库服务器遭到了勒索:打开该txt文件,通过文件信息得知

担心声誉?怕被报复?企业向执法机构隐瞒网络犯罪行为的原因分析

执法机构估计,企业未上报的网络犯罪数量可能高达数百万起。以下是企业不向执法机构上报网络犯罪行为的原因分析,以及企业应该何时报告违规和其他网络攻击行为。公司经常被迫向监管机构报告数据泄露等安全事件。例如,英国的企业必须遵循欧盟《通用数据保护法案》(GDPR)规定,在其遭受涉及客户或员工个人信息的违规行为时,及时向信息专员办公室(ICO)汇报情况。类似的义务还存在于美国的《1996年健康保险流通与责任

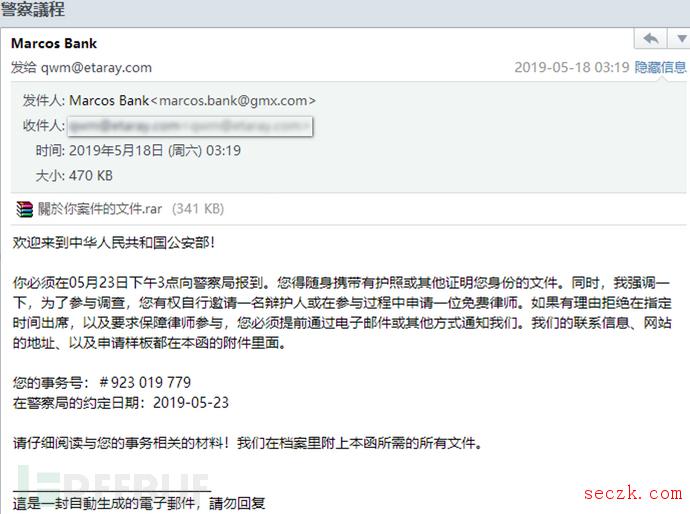

勒索软件Sodinokibi运营组织的关联分析

一、概述2019年5月,安天CERT监测到了多起利用钓鱼邮件传播Sodinokibi勒索软件的事件。Sodinokibi最初由Twitter账号为Cyber Security(@GrujaRS)的独立安全研究员发现[1],而Sodinokibi这个名称是根据首次出现样本的版本信息中的文件名命名的。这种命名方式并不规范①,但由于Sodinokibi这个名称已经被广泛使用了,因此安天CERT也沿用这一

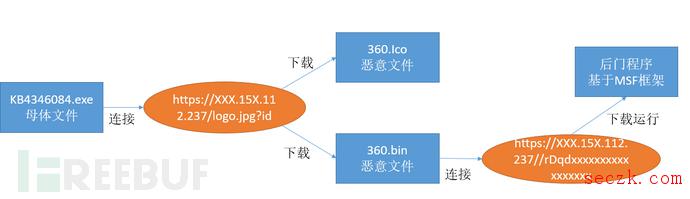

伪装成补丁安装程序的下载器木马病毒预警

事件描述近日,亚信安全截获一款伪装成补丁安装程序的下载器木马病毒,该病毒运行后会弹出补丁安装成功的消息框,用来迷惑用户。实质上其会链接恶意网址下载恶意文件,并将下载的恶意文件加载到内存中,经过解密后再次下载恶意后门程序,最终的恶意程序是使用meterpreter(MSF)攻击框架生成的标准攻击载荷。亚信安全将该恶意下载器命名为:Trojan.Win32.DLOADER.BK。攻击流程详细分析母体文

快讯|《国家网络安全产业园区发展规划》正式发布

6月30日,在中国软件产业发展情况新闻发布会上,《国家网络安全产业园区发展规划》正式发布,工业和信息化部与北京市人民政府决定建设国家网络安全产业园区。根据规划,到2020年,依托产业园带动北京市网络安全产业规模超过1000亿元,拉动GDP增长超过3300亿元,打造不少于3家年收入超过100亿元的骨干企业。加快构建“高精尖”经济结构,推进首都“四个中心”建设,增强网络安全产业发展的高端引领作用,保障

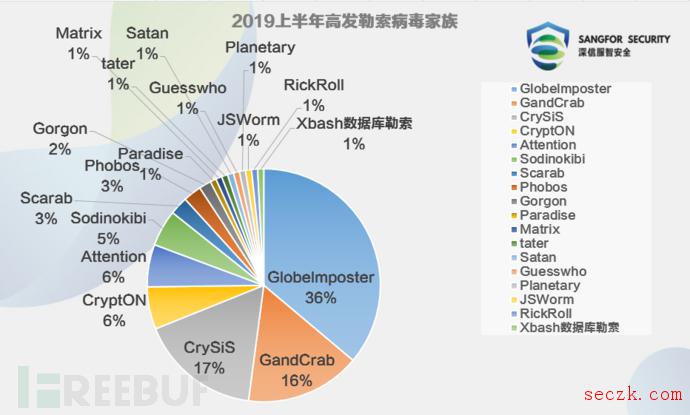

2019上半年勒索病毒家族概览

截至2019年6月,勒索病毒的活跃度依旧高居不下,相对于刚进入大众视野时的“蠕虫式”爆发,如今的勒索病毒攻击活动越发具有目标性、隐蔽性,攻击者通常会破坏入侵过程留下的证据,使得溯源排查难以进行;勒索变种也趋于“无特征化”,如使用随机后缀、勒索信息文件无明显特征等,难以分辨其家族。高发勒索家族从勒索病毒家族来看,国内高发的勒索病毒家族主要有GlobeImposter、GandCrab、CrySiS、

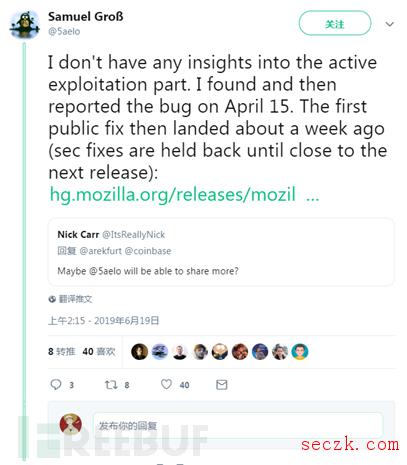

利用Firefox 0day漏洞攻击事件的关联分析

背景近期的 Firefox漏洞CVE-2019-11707最早是 Google Project Zero的Samuel Groß在4月15号提交的,不过他发现的0day只能导致代码执行,却无法进行Firefox的沙盒逃逸,因此如果在实际攻击中利用应该还需要配合一个沙盒逃逸的漏洞。随后在近日,数字货币交易机构Coinbase的安全人员向Firefox提交了其内部遭到攻击时捕获到的一个漏洞,该漏洞经过

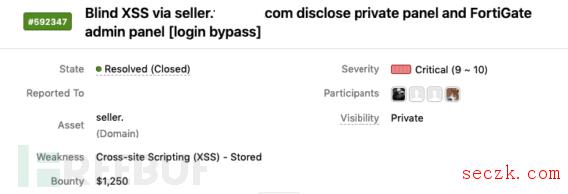

挖洞经验 | 利用Blind XSS发现目标系统内部票据管理和防火墙登录页面

*本文中涉及到的相关漏洞已报送厂商并得到修复,本文仅限技术研究与讨论,严禁用于非法用途,否则产生的一切后果自行承担。*大家好,今天分享的Writeup是作者通过对某电子商务网站的Blind XSS测试,发现了系统内部的票据管理系统和FortiGate防火墙管理系统,漏洞最终被定义为XSS导致的信息泄露,获得了厂商 $1,250的奖励,漏洞虽然简单,但这种姿势值得学习。以下是作者的分享,出于保密原因